In einer immer stärker vernetzten Welt ist der Schutz unserer digitalen Identität und Daten von entscheidender Bedeutung. Während wir uns auf die Bequemlichkeit des Online-Lebens verlassen, lauern hinter den Kulissen unzählige Cyberbedrohungen. Dieser umfassende Bericht, basierend auf den Daten des globalen Cloud-Dienstes Kaspersky Security Network (KSN) von Mai 2020 bis April 2021, beleuchtet die kritische Bedrohungslandschaft in der Europäischen Union. Für alle, die nach zuverlässigem Schutz suchen, ist der Kaspersky 2021 Download der erste Schritt zu mehr Sicherheit. Verstehen Sie, warum die kontinuierliche Weiterentwicklung von Antiviren-Lösungen wie Kaspersky unerlässlich ist, um diesen Gefahren wirksam zu begegnen.

Die hier präsentierten Statistiken stammen von Nutzern, die ihre Zustimmung zur Übermittlung von Daten an KSN gegeben haben. Millionen von Kaspersky-Nutzern weltweit unterstützen uns bei der Sammlung von Informationen über bösartige Aktivitäten.

Wichtigste Kennzahlen der Bedrohungslandschaft (Mai 2020 – April 2021)

Die Daten von Kaspersky zeichnen ein klares Bild der Herausforderungen:

- 70% der Computer von Internetnutzern in der EU waren von mindestens einem Angriff der Malware-Klasse betroffen.

- Kaspersky-Lösungen blockierten 115.452.157 Web-Angriffe in der EU.

- 2.676.988 einzigartige URLs wurden von unserem Web-Anti-Virus als bösartig erkannt.

- 377.685 einzigartige bösartige Objekte wurden von unserem Web-Anti-Virus blockiert.

- Versuche von Malware-Infektionen, die darauf abzielen, Geld über Online-Zugriff auf Bankkonten zu stehlen, wurden auf den Geräten von 79.315 Nutzern registriert.

- 56.877 einzigartige Nutzer in der EU wurden von Ransomware angegriffen.

- 132.656 einzigartige Nutzer in der EU wurden von Minern angegriffen.

- 40% der Kaspersky-Nutzer in der EU erlebten mindestens einen Phishing-Angriff.

- 86.584.675 Phishing-Versuche wurden von Kaspersky-Lösungen in der EU blockiert.

Diese Zahlen unterstreichen die Notwendigkeit eines robusten Schutzes, wie ihn der Kaspersky 2021 Download oder dessen Nachfolgeversionen bieten, um Ihre Systeme effektiv zu verteidigen.

Finanzielle Bedrohungen: Wenn Cyberkriminelle Ihr Geld ins Visier nehmen

Die Statistiken umfassen nicht nur Bankbedrohungen, sondern auch Malware für Geldautomaten und Zahlungsterminals.

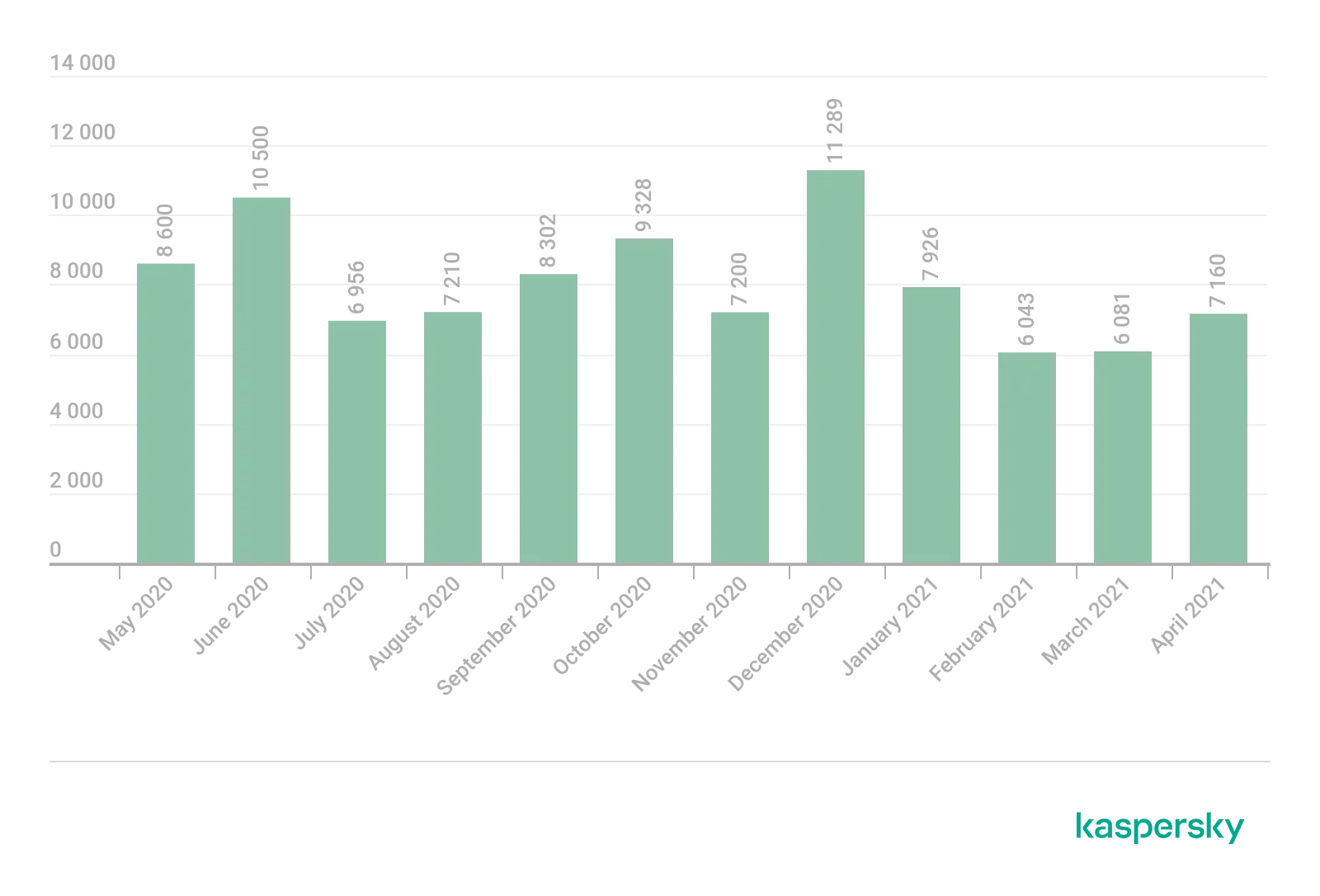

Anzahl der von Banking-Malware angegriffenen Nutzer

Im Berichtszeitraum blockierten Kaspersky-Lösungen Versuche, ein oder mehrere bösartige Programme zu starten, die darauf ausgelegt sind, Geld von Bankkonten zu stehlen. Dies geschah auf den Computern von 79.315 Nutzern. Ein starker Schutz ist hier unerlässlich, um Finanztransaktionen sicher zu halten.

Anzahl der von Finanz-Malware betroffenen EU-Nutzer, Mai 2020 bis April 2021

Anzahl der von Finanz-Malware betroffenen EU-Nutzer, Mai 2020 bis April 2021

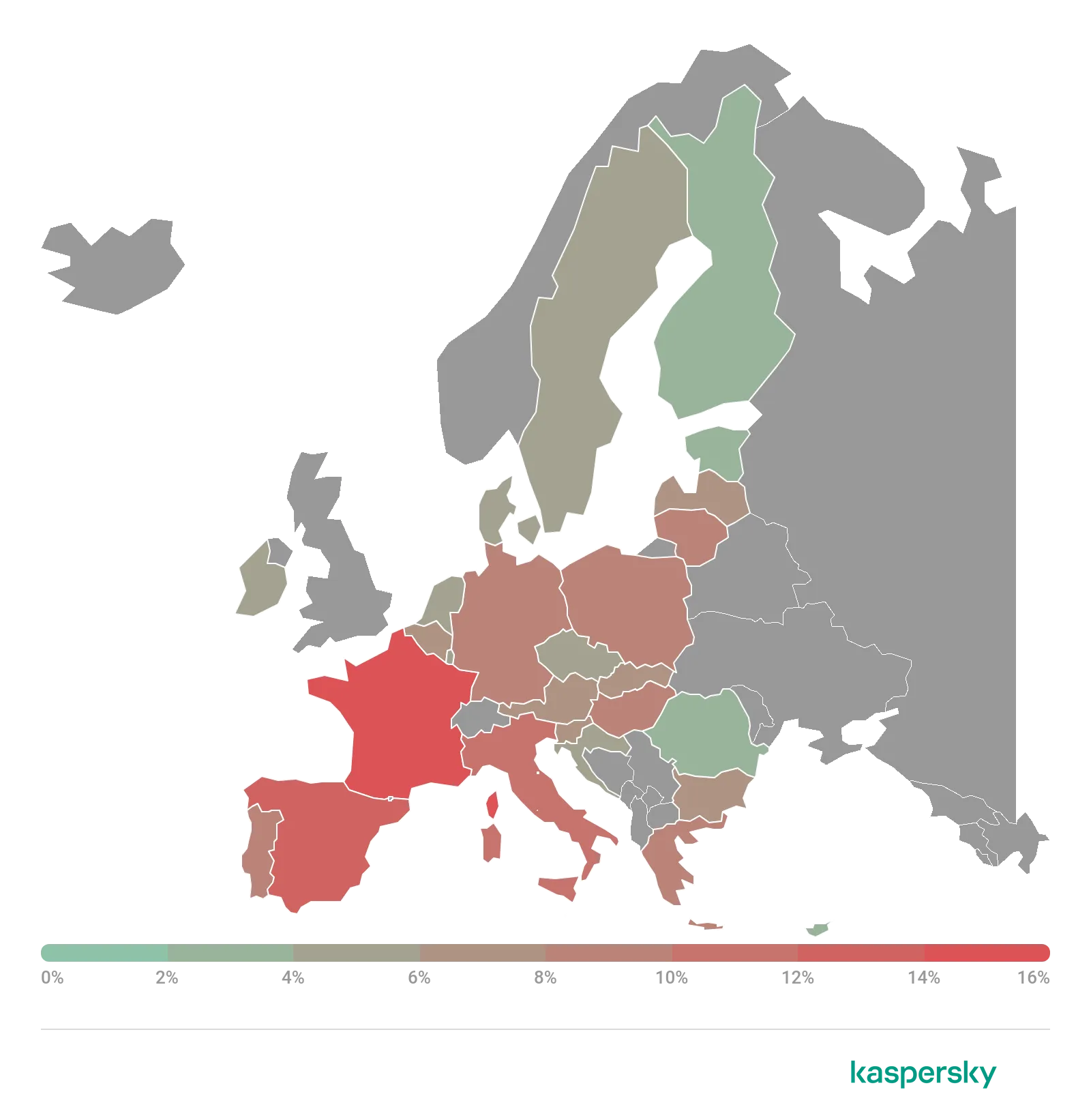

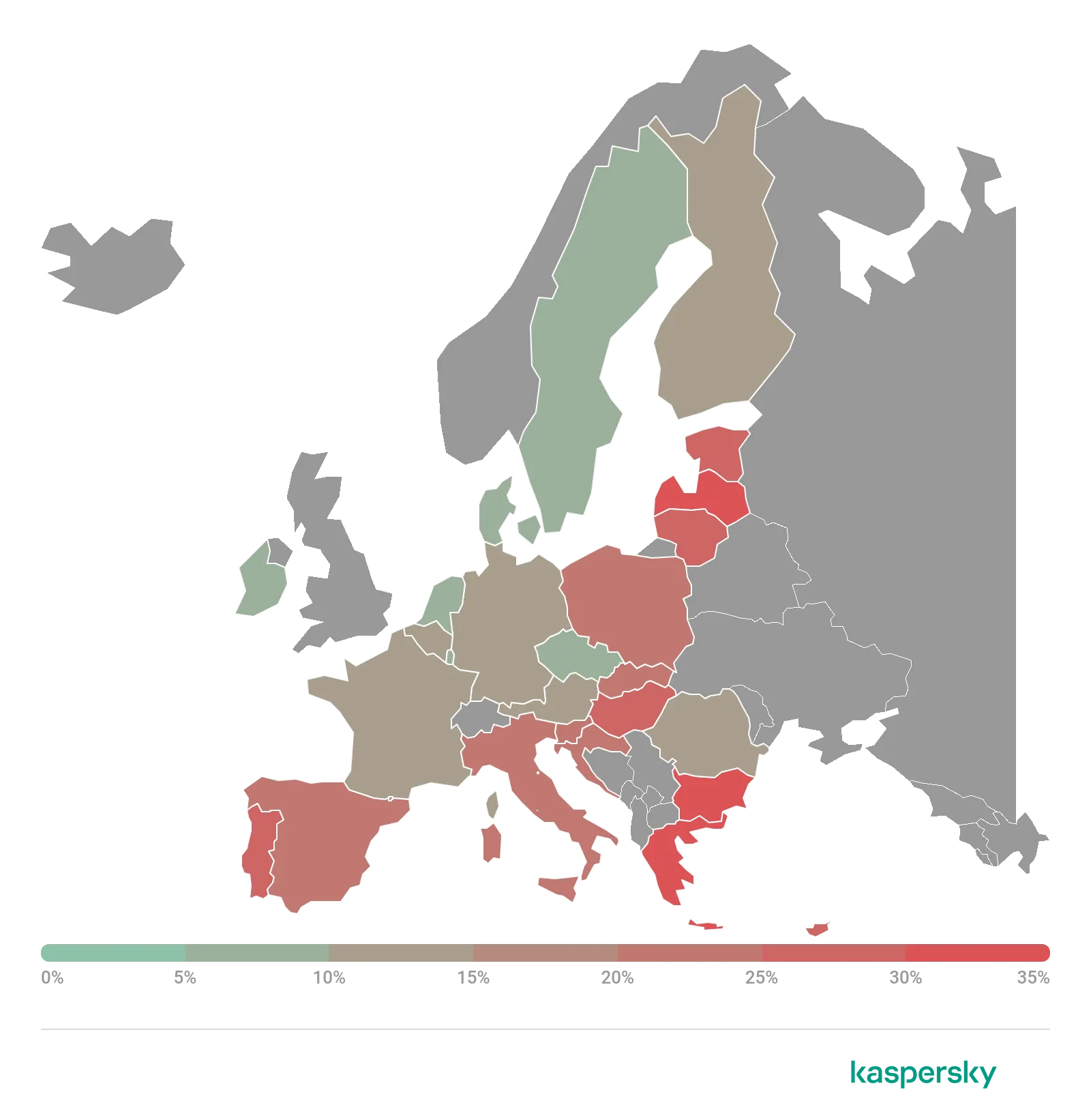

Bedrohungsgeografie

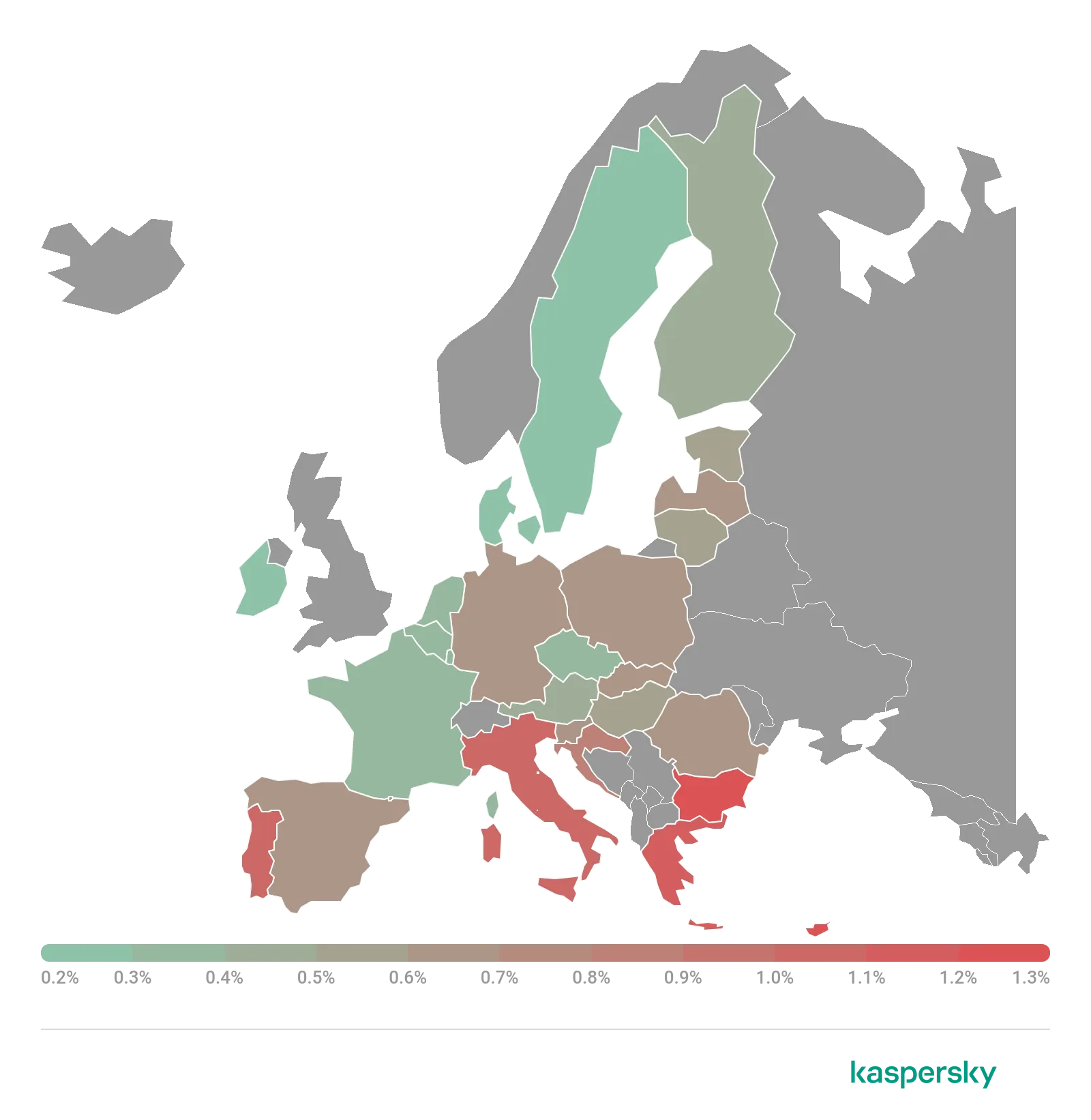

Um das Risiko einer Infektion mit Banking-Trojanern und ATM/POS-Malware zu bewerten und zu vergleichen, wurde für jedes EU-Land der Anteil der Kaspersky-Produktnutzer berechnet, die dieser Bedrohung im Berichtszeitraum ausgesetzt waren, als Prozentsatz aller angegriffenen Nutzer in diesem Land.

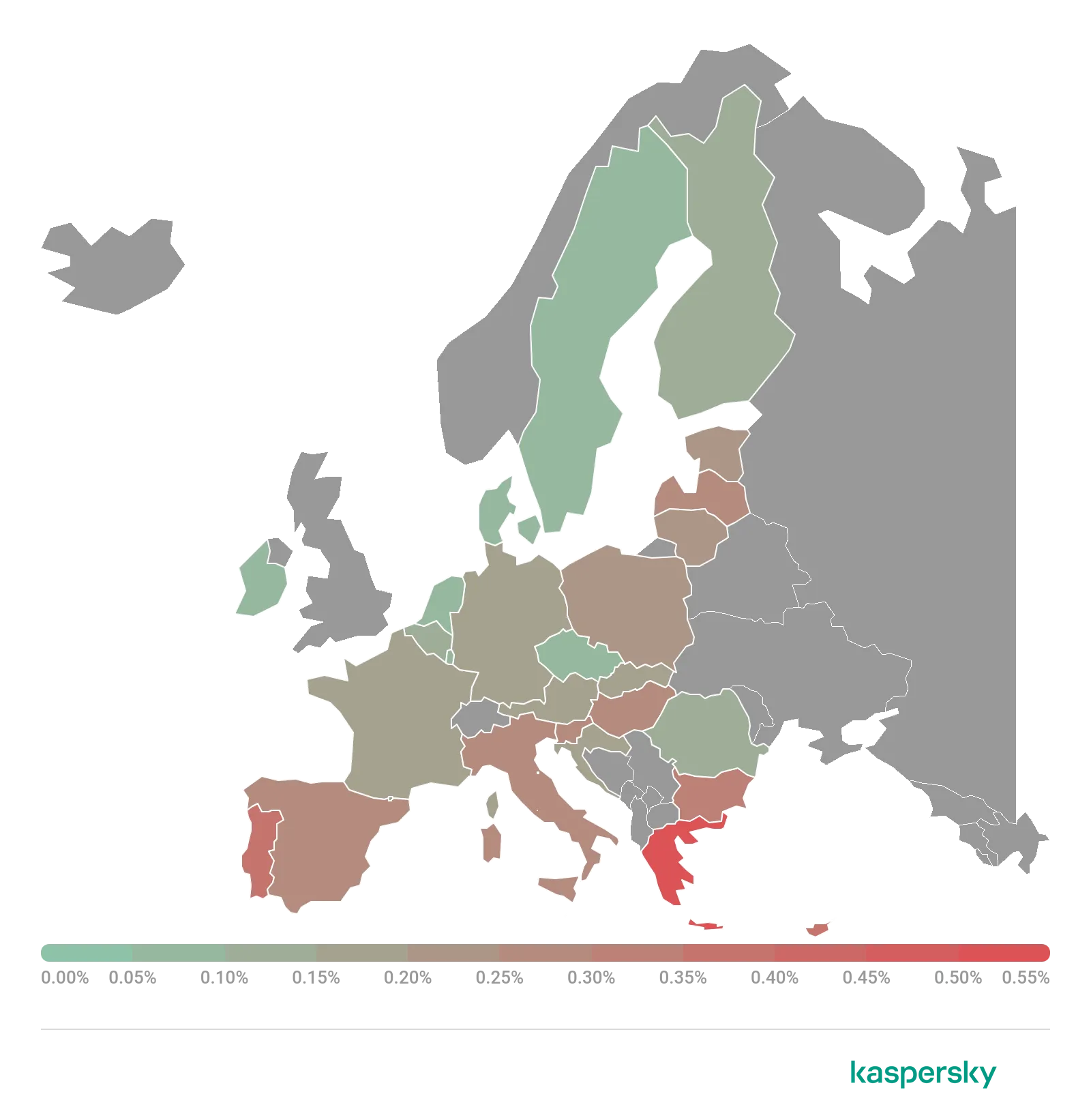

Geografische Verteilung der Banking-Malware-Angriffe in der EU, Mai 2020 bis April 2021

Geografische Verteilung der Banking-Malware-Angriffe in der EU, Mai 2020 bis April 2021

Top 10 EU-Länder nach Anteil der angegriffenen Nutzer

| Land | %* |

|---|---|

| Zypern | 1,3 |

| Bulgarien | 1,2 |

| Griechenland | 1,1 |

| Italien | 1,0 |

| Portugal | 1,0 |

| Kroatien | 0,8 |

| Deutschland | 0,6 |

| Lettland | 0,6 |

| Polen | 0,6 |

| Rumänien | 0,6 |

* Der Anteil der einzigartigen Nutzer in der EU, deren Computer von Finanz-Malware ins Visier genommen wurden, an der Gesamtzahl der einzigartigen EU-Nutzer, die von allen Arten von Malware angegriffen wurden.

Top 10 Finanz-Malware-Familien

| Name | %* |

|---|---|

| Zbot | 24,7 |

| Nymaim | 11,5 |

| Danabot | 9,9 |

| Emotet | 8,9 |

| CliptoShuffler | 7,7 |

| BitStealer | 5,6 |

| SpyEyes | 3,5 |

| Gozi | 3,4 |

| Dridex | 3,2 |

| Trickster | 1,9 |

* Der Anteil der einzigartigen Nutzer in der EU, die von dieser Malware angegriffen wurden, an der Gesamtzahl der Nutzer, die von Finanz-Malware angegriffen wurden.

Ransomware-Programme: Die Erpressung Ihrer Daten

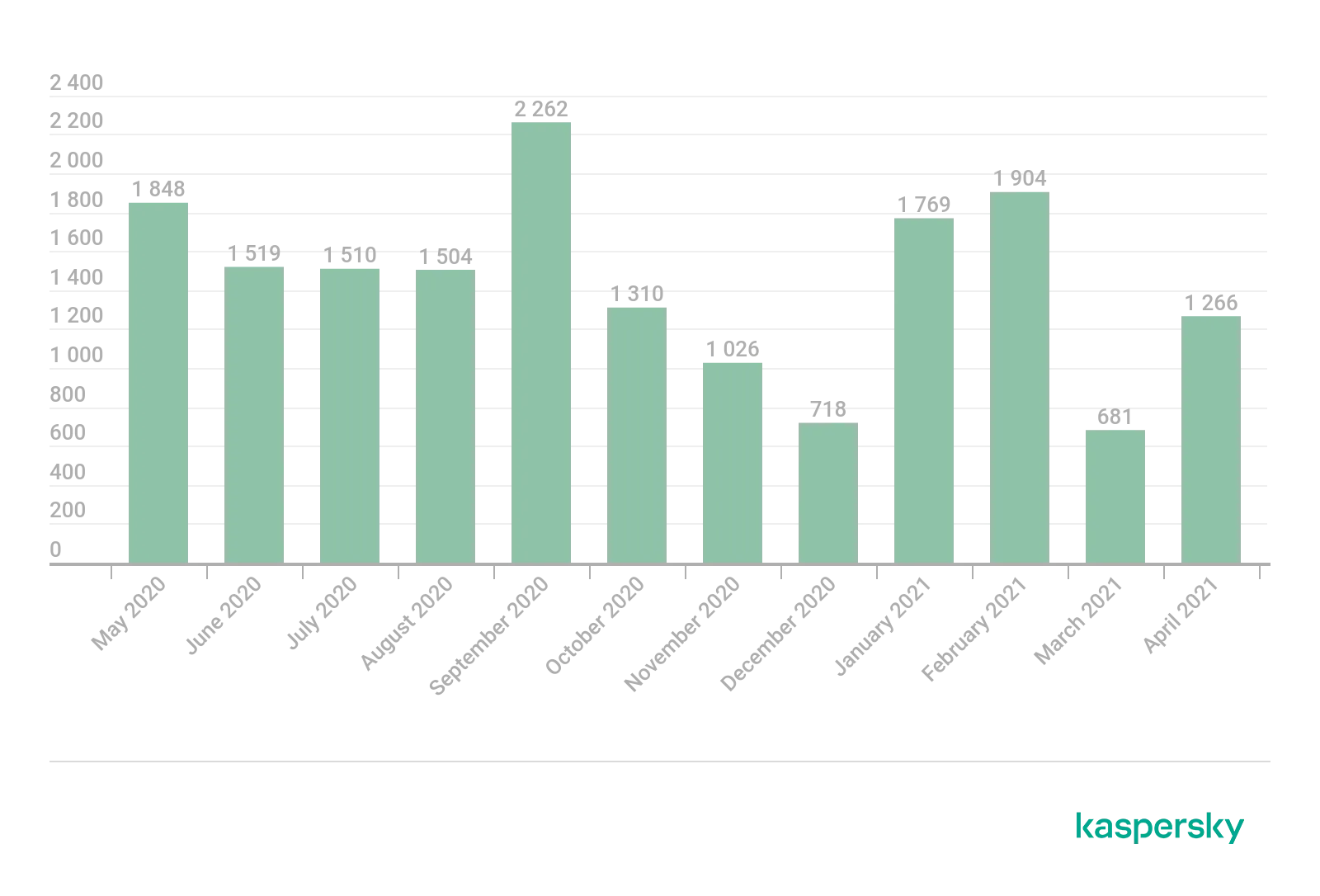

Im Berichtszeitraum identifizierten wir mehr als 17.317 Ransomware-Modifikationen und entdeckten 25 neue Familien. Die meisten Bedrohungen dieser Art erhielten ein generisches Urteil, das wir neuen und unbekannten Samples zuweisen.

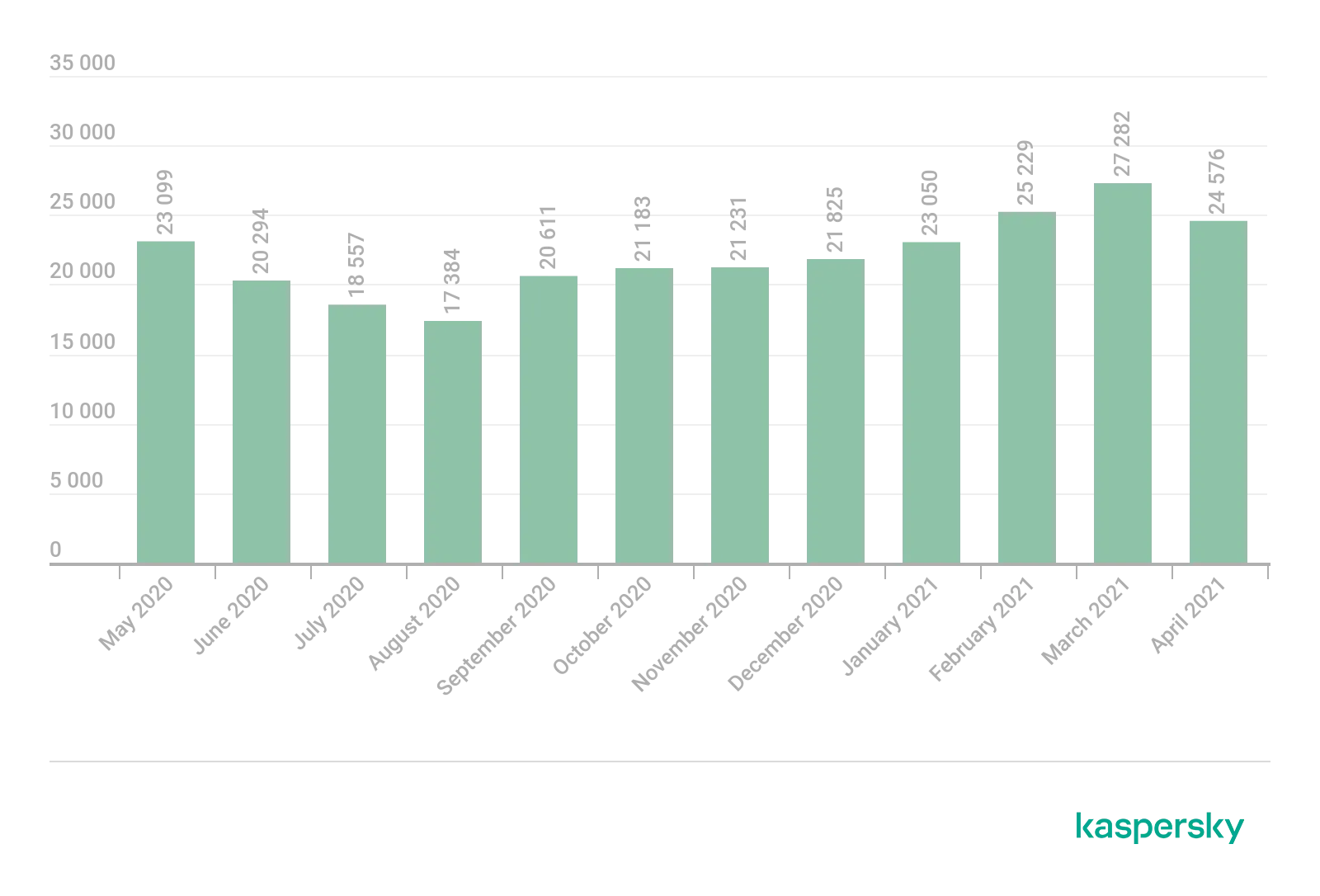

Anzahl der in der EU entdeckten neuen Ransomware-Modifikationen, Mai 2020 bis April 2021

Anzahl der in der EU entdeckten neuen Ransomware-Modifikationen, Mai 2020 bis April 2021

Anzahl der von Ransomware-Trojanern angegriffenen Nutzer

Im Berichtszeitraum griffen Ransomware-Trojaner 56.877 einzigartige Nutzer an, darunter 12.358 Unternehmensnutzer (ohne KMU) und 2.274 Nutzer, die mit kleinen und mittleren Unternehmen verbunden waren. Diese Zahlen verdeutlichen, dass eine robuste Anti-Ransomware-Funktion, wie sie der Kaspersky 2021 Download bietet, entscheidend ist.

Anzahl der in der EU von Ransomware-Trojanern angegriffenen Nutzer, Mai 2020 bis April 2021

Anzahl der in der EU von Ransomware-Trojanern angegriffenen Nutzer, Mai 2020 bis April 2021

Bedrohungsgeografie

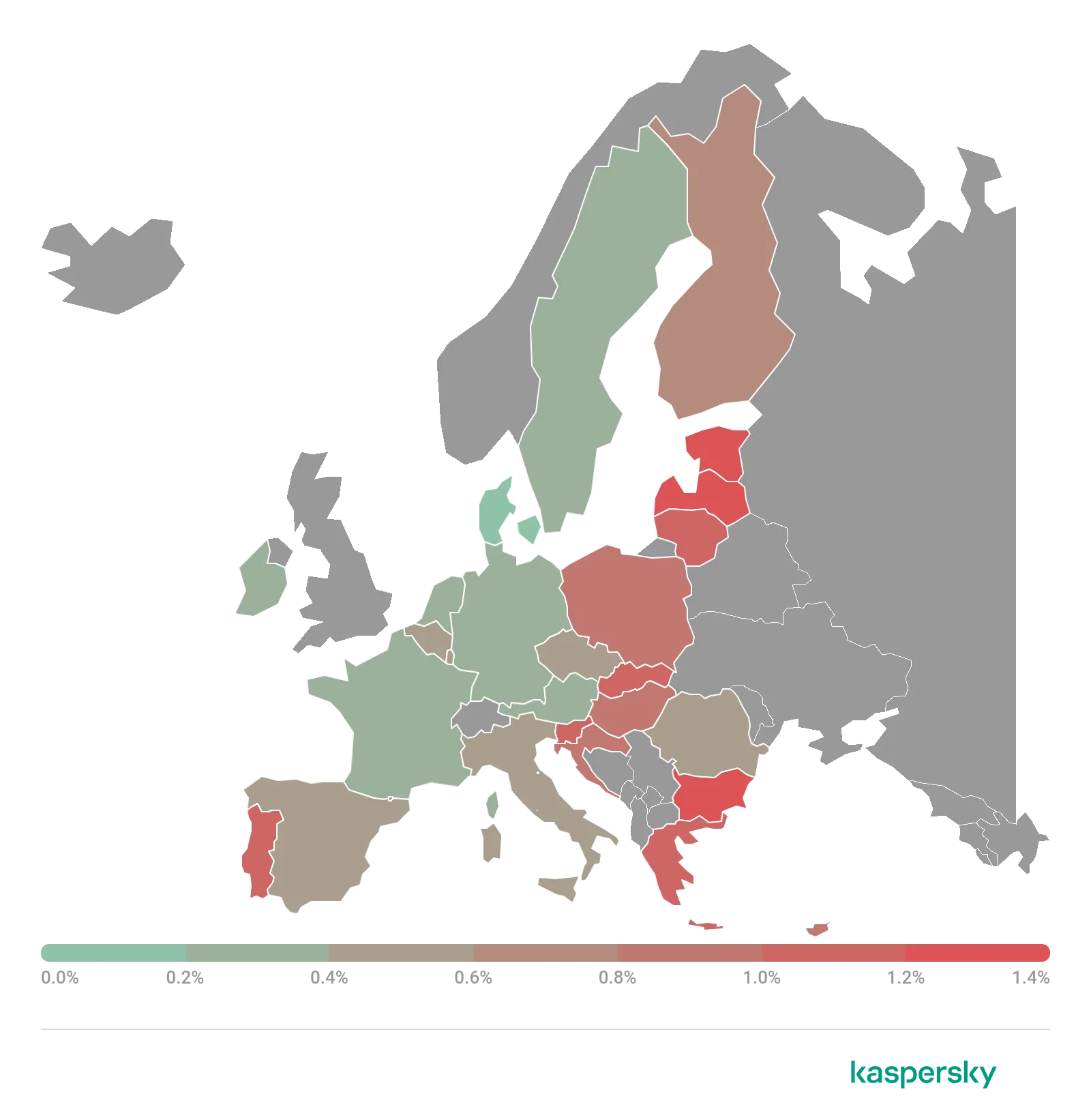

Geografische Verteilung der Angriffe durch Ransomware-Trojaner in der EU, Mai 2020 bis April 2021

Geografische Verteilung der Angriffe durch Ransomware-Trojaner in der EU, Mai 2020 bis April 2021

Top 10 EU-Länder nach Anteil der angegriffenen Nutzer

| Land | %* |

|---|---|

| Griechenland | 0,56 |

| Zypern | 0,38 |

| Portugal | 0,36 |

| Bulgarien | 0,31 |

| Ungarn | 0,29 |

| Italien | 0,29 |

| Lettland | 0,28 |

| Slowenien | 0,27 |

| Spanien | 0,26 |

| Estland | 0,23 |

* Der Anteil der einzigartigen Nutzer im EU-Land, deren Computer von Ransomware ins Visier genommen wurden, an der Gesamtzahl der einzigartigen Nutzer in diesem Land, die von allen Arten von Malware angegriffen wurden.

Top 10 der häufigsten Ransomware-Trojaner-Familien

| Name | Urteil | %* |

|---|---|---|

| (generisches Urteil) | Trojan-Ransom.Win32.Gen | 14,40 |

| (generisches Urteil) | Trojan-Ransom.Win32.Agent | 12,58 |

| (generisches Urteil) | Trojan-Ransom.Win32.Encoder | 10,80 |

| (generisches Urteil) | Trojan-Ransom.Win32.Generic | 5,94 |

| Stop | Trojan-Ransom.Win32.Stop | 3,87 |

| WannaCry | Trojan-Ransom.Win32.Wanna | 3,20 |

| (generisches Urteil) | Trojan-Ransom.Win32.Crypmod | 2,31 |

| (generisches Urteil) | Trojan-Ransom.Win32.Crypren | 2,30 |

| REvil/Sodinokibi | Trojan-Ransom.Win32.Sodin | 1,97 |

| (generisches Urteil) | Trojan-Ransom.Win32.Cryptor | 1,85 |

* Der Anteil der einzigartigen Kaspersky-Nutzer, die von der jeweiligen Ransomware-Trojaner-Familie angegriffen wurden, an der Gesamtzahl der von Ransomware-Trojanern angegriffenen Nutzer.

Miner: Unsichtbare Ressourcenräuber

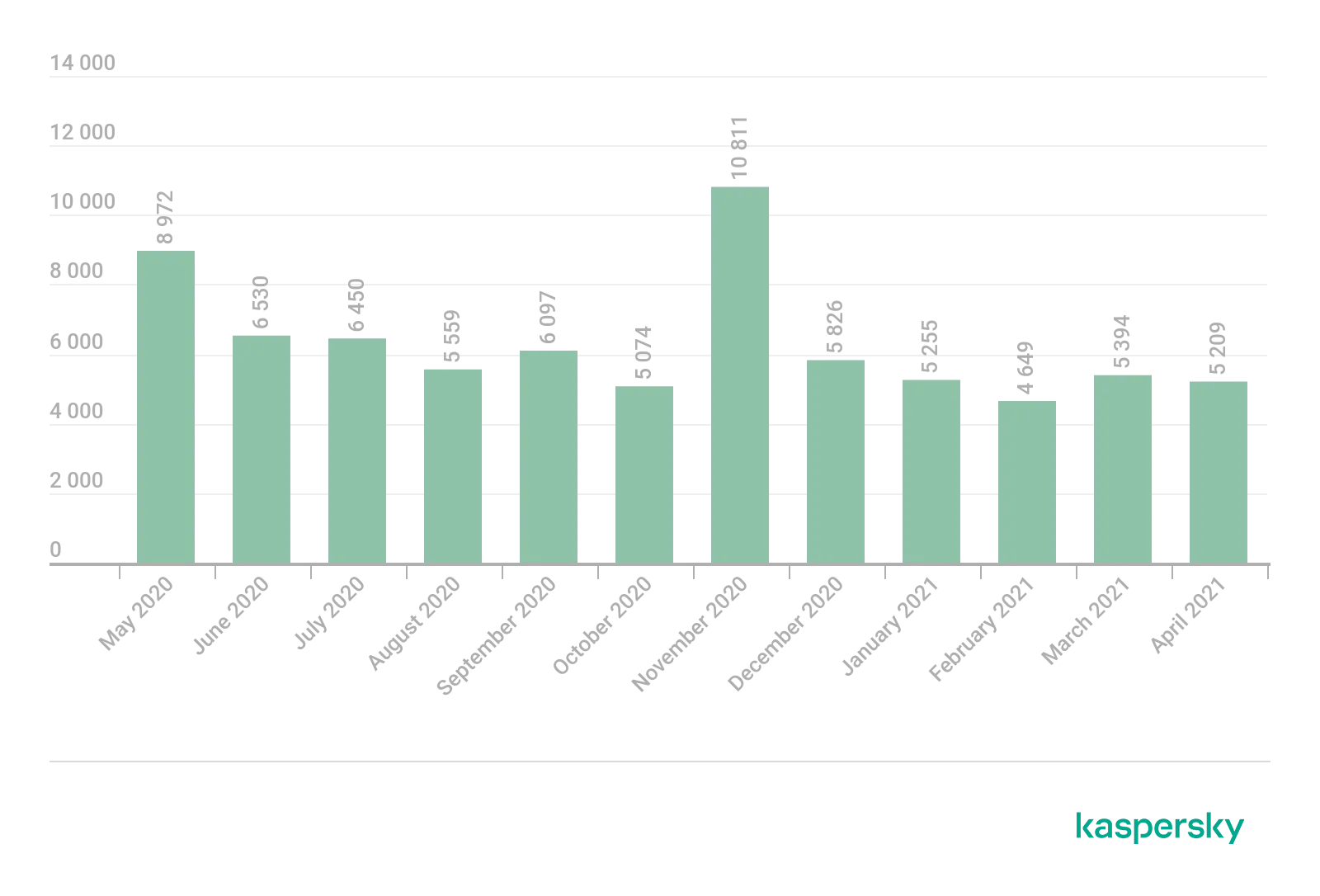

Anzahl der von Minern angegriffenen Nutzer in der EU

Im Berichtszeitraum erkannten wir Versuche, Miner auf den Computern von 132.656 einzigartigen Nutzern zu installieren. Miner machten 0,53% aller Angriffe und 10,31% aller Risktool-Programme aus. Der Kaspersky 2021 Download hilft, solche unbemerkten Bedrohungen zu erkennen und zu neutralisieren.

Anzahl der in der EU von Minern angegriffenen Nutzer, Mai 2020 bis April 2021

Anzahl der in der EU von Minern angegriffenen Nutzer, Mai 2020 bis April 2021

Im Berichtszeitraum erkannten Kaspersky-Produkte Trojan.Win32.Miner.gen (generisches Urteil) am häufigsten, welcher 13,62% aller von Minern angegriffenen Nutzer ausmachte. Es folgten Trojan.Win32.Miner.bbb (8,67%) und Trojan.JS.Miner.m (2,84%).

Bedrohungsgeografie

Geografische Verteilung der Miner-bezogenen Angriffe in der EU, Mai 2020 bis April 2021

Geografische Verteilung der Miner-bezogenen Angriffe in der EU, Mai 2020 bis April 2021

Anfällige Anwendungen, die von Cyberkriminellen genutzt werden

Im Jahr 2020 wurden die meisten Schwachstellen von Forschern entdeckt, bevor Angreifer sie ausnutzen konnten. Doch es gab auch Zero-Day-Schwachstellen, von denen Kaspersky einige fand:

- CVE-2020-1380, eine Use-After-Free-Schwachstelle in der Jscript9-Komponente des Microsoft Internet Explorer-Browsers, verursacht durch unzureichende Prüfungen während der Generierung von optimiertem JIT-Code. Diese Schwachstelle wurde höchstwahrscheinlich von der APT-Gruppe DarkHotel in der ersten Phase der Systemkompromittierung genutzt, wonach die Payload durch einen zusätzlichen Exploit geliefert wurde, der die Berechtigungen im System erhöhte;

- CVE-2020-0986 in der GDI Print/Print Spooler-Komponente des Microsoft Windows-Betriebssystems, die die Manipulation des Prozessspeichers zur beliebigen Code-Ausführung im Kontext eines Systemdienstprozesses ermöglicht. Die Ausnutzung dieser Schwachstelle gibt Angreifern die Möglichkeit, Sandboxes zu umgehen, zum Beispiel im Browser.

Das erste Quartal 2021 erwies sich als reich an bekannten, aber auch an Zero-Day-Schwachstellen. Insbesondere zeigten sowohl IT-Sicherheitsexperten als auch Cyberkriminelle großes Interesse an den neuen Microsoft Exchange Server-Schwachstellen:

Diese Schwachstellen wurden in-the-wild gefunden und von APT- und Ransomware-Gruppen genutzt.

Eine weitere Konstellation von Schwachstellen, die am Infosec-Himmel erschien, war ein Dreigestirn kritischer Fehler in der beliebten SolarWinds Orion Plattform – CVE-2021-25274, CVE-2021-25275, CVE-2021-25276. Eine erfolgreiche Ausnutzung jeder dieser Schwachstellen kann zur Infektion des Systems führen, auf dem die Plattform installiert ist (meistens PCs von Unternehmen und Regierungen).

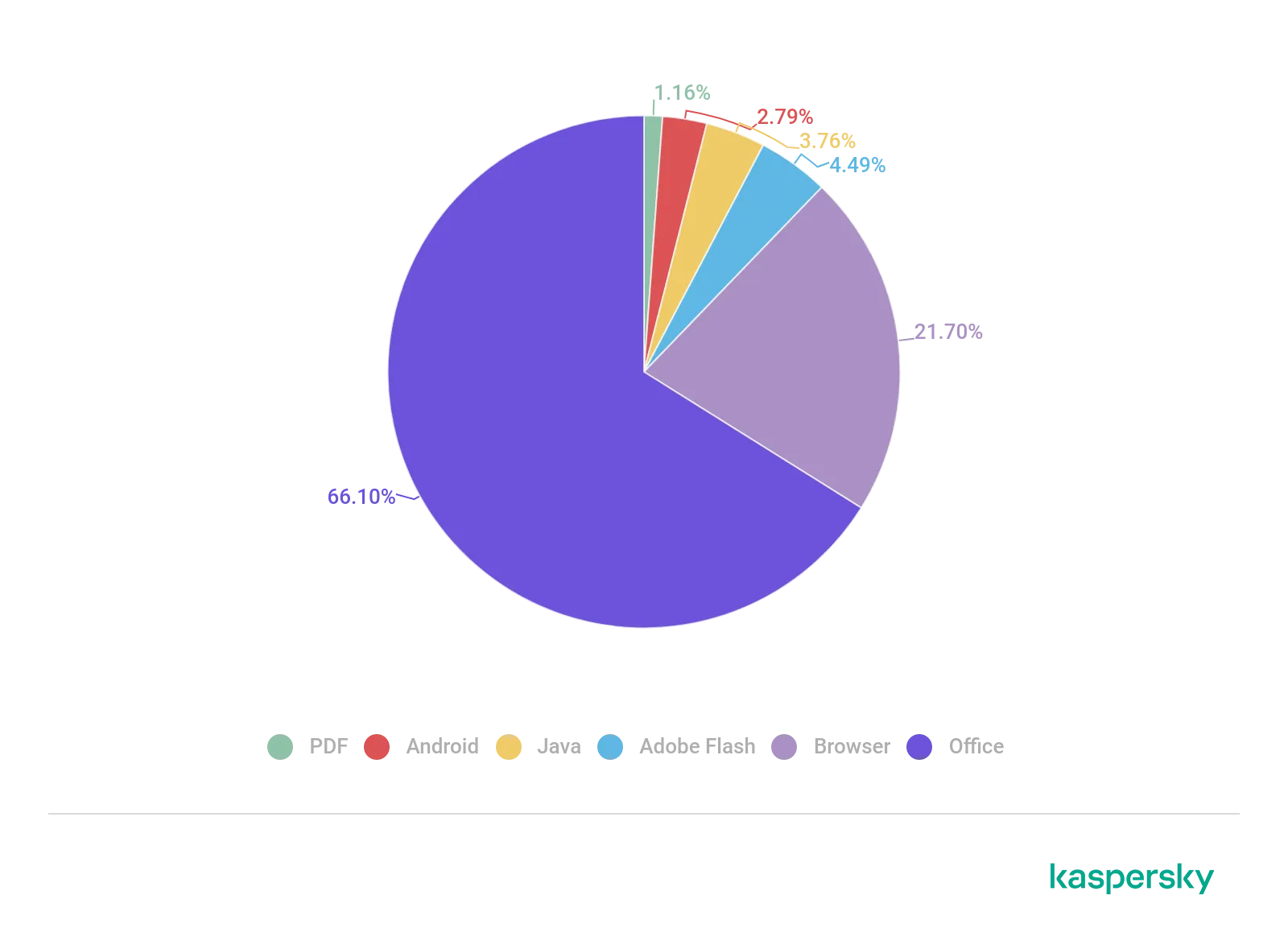

Verteilung der in Angriffen verwendeten Exploits nach angegriffener Anwendungstyp, Mai 2020 bis April 2021

Verteilung der in Angriffen verwendeten Exploits nach angegriffener Anwendungstyp, Mai 2020 bis April 2021

Die Bewertung anfälliger Anwendungen basiert auf den Urteilen der Kaspersky-Produkte für blockierte Exploits, die von Cyberkriminellen sowohl bei Netzwerkangriffen als auch in anfälligen lokalen Apps, einschließlich auf mobilen Geräten der Nutzer, verwendet werden.

Netzwerkangriffe waren die häufigste Methode der Systempenetration, und ein signifikanter Teil davon besteht aus Brute-Force-Angriffen auf verschiedene Netzwerkdienste: RDP, Microsoft SQL Server usw. Darüber hinaus zeigte das vergangene Jahr, dass alles im Windows-Betriebssystem zyklisch ist und die meisten der entdeckten Schwachstellen in denselben Diensten existieren, zum Beispiel in den Treibern der Netzwerkprotokolle SMB (SMBGhost, SMBBleed), DNS (SigRed) und ICMPv6 (BadNeighbor). Zwei kritische Schwachstellen (CVE-2020-0609, CVE-2020-0610) wurden im Remote Desktop Gateway-Dienst gefunden. Eine interessante Schwachstelle, genannt Zerologon, wurde auch im NetLogon-Dienst entdeckt. Im ersten Quartal 2021 fanden Forscher drei neue Schwachstellen im Windows-Netzwerkstack-Code, die mit der IPv4/IPv6-Protokollverarbeitung zusammenhängen — CVE-2021-24074, CVE-2021-24086 und CVE-2021-24094. Zuletzt, obwohl Exploits für die EternalBlue- und EternalRomance-Familien alt sind, werden sie immer noch von Angreifern verwendet. Der Kaspersky 2021 Download ist hier ein wichtiger Schutz vor bekannten und Zero-Day-Exploits.

Angriffe auf macOS: Auch Apple-Nutzer sind gefährdet

Entgegen der landläufigen Meinung sind auch macOS-Systeme nicht immun gegen Cyberbedrohungen. Kaspersky hat eine Reihe von Bedrohungen für macOS-Nutzer in der EU identifiziert.

Top 20 Bedrohungen für macOS

| Urteil | %* |

|---|---|

| Monitor.OSX.HistGrabber.b | 14,50 |

| AdWare.OSX.Bnodlero.at | 12,04 |

| AdWare.OSX.Bnodlero.ay | 11,42 |

| AdWare.OSX.Bnodlero.ax | 10,56 |

| AdWare.OSX.Bnodlero.bg | 9,18 |

| Trojan-Downloader.OSX.Shlayer.a | 8,06 |

| AdWare.OSX.Pirrit.j | 6,23 |

| AdWare.OSX.Pirrit.ac | 6,05 |

| AdWare.OSX.Ketin.h | 5,30 |

| AdWare.OSX.Bnodlero.t | 4,94 |

| AdWare.OSX.Bnodlero.av | 4,82 |

| Trojan-Downloader.OSX.Agent.h | 4,48 |

| AdWare.OSX.Pirrit.o | 4,35 |

| AdWare.OSX.Cimpli.k | 3,75 |

| AdWare.OSX.Pirrit.gen | 3,75 |

| AdWare.OSX.Pirrit.aa | 3,58 |

| AdWare.OSX.Ketin.m | 3,22 |

| AdWare.OSX.Pirrit.q | 3,20 |

| AdWare.OSX.Ketin.l | 3,13 |

| AdWare.OSX.Spc.a | 2,87 |

* Der Anteil der einzigartigen Nutzer, die dieser Bedrohung begegnet sind, an der Gesamtzahl der Nutzer von Kaspersky-Sicherheitslösungen für macOS, die angegriffen wurden.

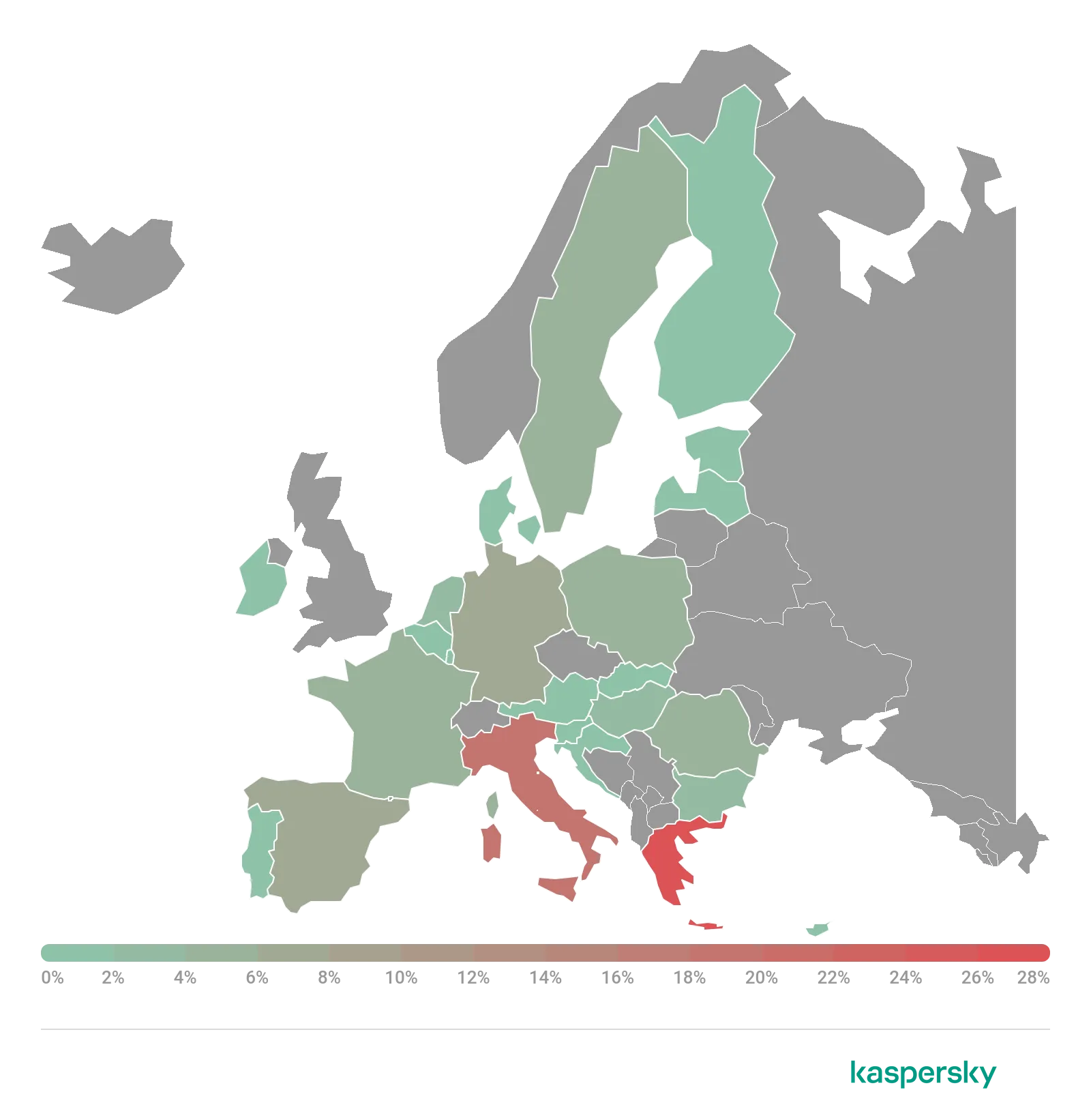

Bedrohungsgeografie

Geografische Verteilung der angegriffenen macOS-Nutzer in der EU, Mai 2020 bis April 2021

Geografische Verteilung der angegriffenen macOS-Nutzer in der EU, Mai 2020 bis April 2021

Top 10 EU-Länder nach Anteil der angegriffenen macOS-Nutzer

| Land | %* |

|---|---|

| Frankreich | 15,32 |

| Spanien | 13,99 |

| Italien | 11,43 |

| Portugal | 9,75 |

| Griechenland | 9,59 |

| Deutschland | 9,41 |

| Ungarn | 8,60 |

| Litauen | 8,14 |

| Polen | 8,10 |

| Belgien | 7,94 |

* Der Anteil der einzigartigen angegriffenen Nutzer an der Gesamtzahl der Nutzer von Kaspersky-Sicherheitslösungen für macOS im jeweiligen Land.

IoT-Angriffe: Die Gefahr im vernetzten Zuhause

Das Internet der Dinge (IoT) birgt neue Angriffsvektoren. Auch hier sind Schutzmaßnahmen, wie sie ein Kaspersky 2021 Download für kompatible Geräte oder die Überwachung des Netzwerks durch Kaspersky-Lösungen bieten, von Bedeutung.

IoT-Bedrohungsstatistiken

Im Berichtszeitraum wurden mehr als 80% der Angriffe auf Kaspersky-Fallen über das Telnet-Protokoll durchgeführt.

| Telnet | 81,31% |

|---|---|

| SSH | 18,69% |

Verteilung der angegriffenen Dienste nach Anzahl der einzigartigen IP-Adressen von Geräten, die Angriffe durchgeführt haben, Mai 2020 – April 2021

Auch bei der Verteilung der Sitzungen dominierte Telnet mit drei Vierteln aller Arbeitssitzungen.

| Telnet | 75,66% |

|---|---|

| SSH | 24,34% |

Verteilung der Arbeitsitzungen von Cyberkriminellen mit Kaspersky-Fallen, Mai 2020 – April 2021

Als Ergebnis wurden Geräte, die Angriffe mit dem Telnet-Protokoll durchführten, ausgewählt, um die Karte der Angreifer-IP-Adressen zu erstellen.

Geografische Verteilung der IP-Adressen von Geräten, von denen aus Versuche unternommen wurden, Kaspersky Telnet-Fallen anzugreifen, Mai 2020 bis April 2021

Geografische Verteilung der IP-Adressen von Geräten, von denen aus Versuche unternommen wurden, Kaspersky Telnet-Fallen anzugreifen, Mai 2020 bis April 2021

Top 10 Länder nach Standort der Geräte, von denen Angriffe durchgeführt wurden

| Land | %* |

|---|---|

| Griechenland | 26,84 |

| Italien | 18,55 |

| Deutschland | 7,92 |

| Spanien | 7,46 |

| Polen | 5,66 |

| Frankreich | 5,60 |

| Rumänien | 5,52 |

| Schweden | 4,52 |

| Niederlande | 3,65 |

| Ungarn | 2,95 |

* Der Anteil der Geräte, von denen aus Angriffe im jeweiligen Land durchgeführt wurden, an der Gesamtzahl der Geräte.

Malware, die in Honeypots geladen wurde

| Urteil | %* |

|---|---|

| Backdoor.Linux.Mirai.b | 42,57 |

| Trojan-Downloader.Linux.NyaDrop.b | 20,96 |

| Backdoor.Linux.Mirai.ba | 9,79 |

| Backdoor.Linux.Gafgyt.a | 5,42 |

| Backdoor.Linux.Gafgyt.a | 2,74 |

| Backdoor.Linux.Gafgyt.bj | 1,44 |

| Trojan-Downloader.Shell.Agent.p | 1,31 |

| Backdoor.Linux.Agent.bc | 1,20 |

| Backdoor.Linux.Mirai.cw | 1,15 |

| Backdoor.Linux.Mirai.cn | 0,82 |

* Der Anteil des Malware-Typs an der Gesamtzahl der bösartigen Programme, die nach einem erfolgreichen Angriff auf IoT-Geräte heruntergeladen wurden.

Angriffe über Webressourcen: Die unsichtbare Gefahr im Browser

Die Statistiken in diesem Abschnitt basieren auf Web-Anti-Virus, das Nutzer schützt, wenn bösartige Objekte von bösartigen/infizierten Webseiten heruntergeladen werden. Cyberkriminelle erstellen solche Seiten absichtlich, und Webressourcen mit benutzergenerierten Inhalten (z. B. Foren) sowie gehackte legitime Ressourcen können infiziert werden.

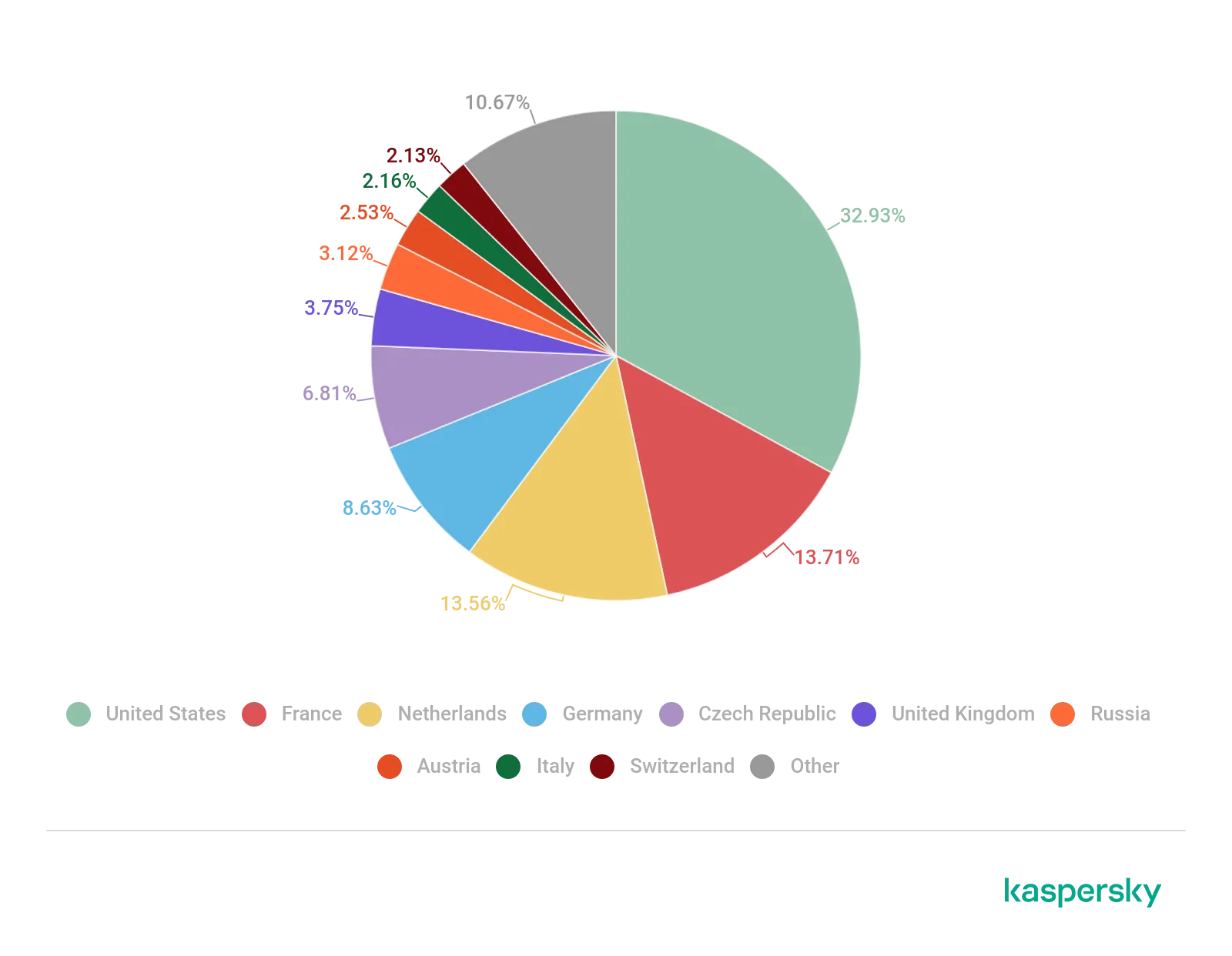

Länder, die Quellen von Web-basierten Angriffen sind

Die folgenden Statistiken zeigen die Verteilung nach Ländern der Quellen von Internetangriffen, die von Kaspersky-Produkten auf Nutzercomputern blockiert wurden (Webseiten mit Weiterleitungen zu Exploits, Seiten mit Exploits und anderen bösartigen Programmen, Botnet-C&C-Zentren usw.). Jeder einzigartige Host könnte die Quelle eines oder mehrerer Web-basierter Angriffe sein.

Zur Bestimmung der geografischen Quelle von Web-basierten Angriffen werden Domänennamen ihren tatsächlichen Domänen-IP-Adressen zugeordnet und dann der geografische Standort der spezifischen IP-Adresse (GeoIP) ermittelt.

Kaspersky-Lösungen in der EU blockierten 115.452.157 Angriffe, die von Online-Ressourcen weltweit gestartet wurden. Darüber hinaus befanden sich 89,33% dieser Ressourcen in nur 10 Ländern. Ein Kaspersky 2021 Download stattet Sie mit dem notwendigen Web-Schutz aus.

Verteilung der Web-Angriffsquellen nach Ländern, Mai 2020 bis April 2021

Verteilung der Web-Angriffsquellen nach Ländern, Mai 2020 bis April 2021

Länder, in denen Nutzer dem größten Risiko einer Online-Infektion ausgesetzt waren

Um das Risiko einer Online-Infektion für EU-Nutzer zu bewerten, berechneten wir für jedes Land den Prozentsatz der Kaspersky-Nutzer, bei denen das Web-Anti-Virus im Berichtszeitraum ausgelöst wurde. Die daraus resultierenden Daten geben einen Hinweis auf die Aggressivität der Umgebung, in der Computer in verschiedenen Ländern betrieben werden.

Diese Bewertung umfasst nur Angriffe durch bösartige Programme, die unter die Malware-Klasse fallen; sie beinhaltet keine Web-Anti-Virus-Erkennungen potenziell gefährlicher oder unerwünschter Programme wie RiskTool oder Adware. Insgesamt wurden im Berichtszeitraum Adware und ihre Komponenten auf 89,60% der Computer von Nutzern registriert, bei denen das Web-Anti-Virus ausgelöst wurde.

Geografische Verteilung bösartiger Web-basierter Angriffe, Mai 2020 bis April 2021

Geografische Verteilung bösartiger Web-basierter Angriffe, Mai 2020 bis April 2021

Im Durchschnitt waren 13,70% der Computer von Internetnutzern in der EU im Berichtszeitraum von mindestens einem Malware-Angriff betroffen.

Top 10 EU-Länder, in denen Nutzer dem größten Risiko einer Online-Infektion ausgesetzt waren

| Land | %* |

|---|---|

| Lettland | 21,11 |

| Griechenland | 18,50 |

| Estland | 17,52 |

| Frankreich | 16,81 |

| Bulgarien | 14,86 |

| Italien | 14,76 |

| Portugal | 14,44 |

| Litauen | 14,21 |

| Ungarn | 13,82 |

| Polen | 13,17 |

* Der Anteil der einzigartigen Nutzer, die von Malware-Angriffen betroffen waren, an der Gesamtzahl der einzigartigen Nutzer von Kaspersky-Produkten im jeweiligen Land.

Top 20 der am aktivsten in Online-Angriffen verwendeten bösartigen Programme

Im Berichtszeitraum erkannte Kasperskys Web-Anti-Virus 377.685 einzigartige bösartige Objekte (Skripte, Exploits, ausführbare Dateien usw.) sowie 2.676.988 einzigartige bösartige URLs, bei denen Web-Anti-Virus ausgelöst wurde. Basierend auf den gesammelten Daten identifizierten wir die 20 am aktivsten verwendeten bösartigen Programme bei Online-Angriffen auf die Computer der Nutzer.

| Urteil* | %** |

|---|---|

| Blocked | 49,22 |

| Trojan.Script.Generic | 12,52 |

| Hoax.HTML.FraudLoad.m | 8,38 |

| Trojan.PDF.Badur.gen | 2,46 |

| Trojan.Script.Agent.dc | 2,16 |

| Trojan.Multi.Preqw.gen | 2,11 |

| Trojan-Downloader.Script.Generic | 1,99 |

| Trojan.Script.Miner.gen | 1,56 |

| Exploit.MSOffice.CVE-2017-11882.gen | 1,02 |

| Trojan-PSW.Script.Generic | 0,91 |

| DangerousObject.Multi.Generic | 0,74 |

| Trojan.BAT.Miner.gen | 0,74 |

| Trojan.MSOffice.SAgent.gen | 0,60 |

| Trojan.Script.SAgent.gen | 0,50 |

| Trojan-Downloader.MSOffice.SLoad.gen | 0,47 |

| Trojan-Downloader.Win32.Upatre.pef | 0,33 |

| Trojan-Downloader.JS.Inor.a | 0,30 |

| Trojan-Downloader.MSWord.Agent.btl | 0,30 |

| Hoax.Script.Dating.gen | 0,27 |

| Trojan-Downloader.JS.SLoad.gen | 0,27 |

* Aus der Liste ausgeschlossen sind HackTool-Bedrohungen.

** Der Anteil der Angriffe durch das jeweilige bösartige Programm an der Gesamtzahl der Malware-Web-Angriffe, die auf den Computern der einzigartigen Nutzer von Kaspersky-Produkten registriert wurden.

Lokale Bedrohungen: Die Gefahren auf Ihrem Gerät

Statistiken über lokale Infektionen von Nutzercomputern sind ein wichtiger Indikator. Sie umfassen Objekte, die durch infizierte Dateien oder Wechseldatenträger auf den Zielcomputer gelangten oder anfänglich in nicht-offener Form auf den Computer gelangten (z. B. Programme in komplexen Installationsprogrammen, verschlüsselte Dateien usw.). Diese Statistiken umfassen zusätzlich Objekte, die auf den Nutzercomputern nach dem ersten Systemscan durch die Kaspersky-Antivirus-Anwendung erkannt wurden.

Dieser Abschnitt analysiert Statistiken, die durch Antivirus-Scans von Dateien auf der Festplatte zum Zeitpunkt ihrer Erstellung oder ihres Zugriffs sowie die Ergebnisse des Scannens von Wechseldatenträgern erstellt wurden.

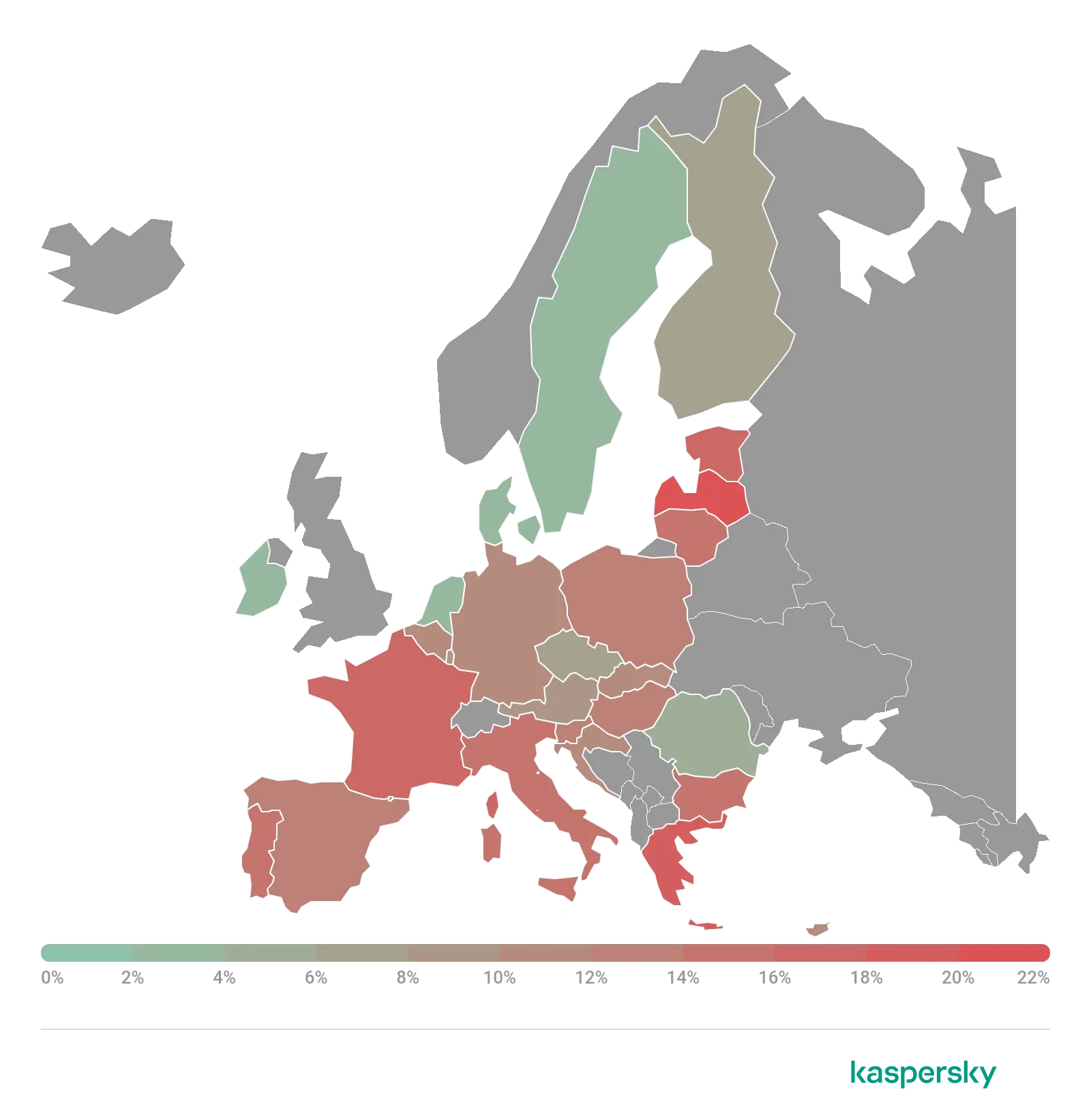

Länder, in denen Nutzer dem höchsten Risiko einer lokalen Infektion ausgesetzt waren

Für jedes Land in der EU berechneten wir, wie oft Nutzer dort im Laufe des Jahres eine Auslösung des Datei-Anti-Virus erlebten. Enthalten sind Erkennungen von Objekten, die auf den Computern der Nutzer oder an diese angeschlossenen Wechselmedien (USB-Sticks, Kamera-/Telefon-Speicherkarten, externe Festplatten) gefunden wurden. Diese Statistiken spiegeln das Niveau der Personalcomputer-Infektion in verschiedenen Ländern wider.

Geografische Verteilung lokaler Malware-Infektionen, Mai 2020 bis April 2021

Geografische Verteilung lokaler Malware-Infektionen, Mai 2020 bis April 2021

Im Berichtszeitraum wurde im Durchschnitt auf 18,77% der Computer, Festplatten oder Wechselmedien von KSN-Nutzern in der EU mindestens ein Stück Malware entdeckt. Hier zeigt sich die Bedeutung eines umfassenden Virenschutzes, den ein Kaspersky 2021 Download bietet.

Top 10 EU-Länder, in denen Nutzer dem höchsten Risiko einer lokalen Infektion ausgesetzt waren

| Land | %* |

|---|---|

| Griechenland | 32,60 |

| Bulgarien | 31,55 |

| Lettland | 31,38 |

| Estland | 29,48 |

| Ungarn | 27,88 |

| Litauen | 27,11 |

| Portugal | 26,01 |

| Zypern | 25,43 |

| Italien | 24,64 |

| Spanien | 23,57 |

* Der Anteil der einzigartigen Nutzer, auf deren Computern Malware-Klasse-lokale Bedrohungen blockiert wurden, an der Gesamtzahl der einzigartigen Nutzer von Kaspersky-Produkten im jeweiligen Land.

Top 20 der am häufigsten auf Nutzercomputern erkannten bösartigen Objekte

Wir identifizierten die 20 am häufigsten erkannten Bedrohungen auf Computern von EU-Nutzern im Berichtszeitraum. Ausgeschlossen sind Riskware-Programme und Adware.

| Urteil* | %** |

|---|---|

| DangerousObject.Multi.Generic | 19,45 |

| Trojan.Multi.BroSubsc.gen | 18,53 |

| Trojan.Script.Generic | 8,29 |

| Trojan.Multi.GenAutorunReg.a | 7,08 |

| Trojan.Multi.Misslink.a | 6,75 |

| Hoax.Win32.DriverToolKit.b | 2,77 |

| Trojan.MSOffice.SAgent.gen | 2,63 |

| Exploit.Script.Generic | 2,25 |

| Trojan.Win32.SEPEH.gen | 2,00 |

| Trojan-Downloader.Script.Generic | 1,91 |

| Worm.Win32.WBVB | 1,53 |

| Hoax.Win32.Uniblue.gen | 1,33 |

| Trojan.Script.Agent.gen | 1,29 |

| Trojan-Dropper.Win32.Scrop.adwo | 1,17 |

| Trojan.Multi.GenAutorunTask.c | 1,16 |

| Trojan.Win32.Generic | 1,12 |

| Trojan.Multi.GenBadur.gen | 1,10 |

| Trojan.BAT.Miner.gen | 1,09 |

| Trojan.Multi.GenAutorunTask.b | 1,07 |

| Trojan.Multi.GenAutorunTaskFile.a | 1,05 |

* Aus der Liste ausgeschlossen sind HackTool-Bedrohungen.

** Der Anteil der einzigartigen Nutzer, auf deren Computern der Datei-Anti-Virus das jeweilige Objekt erkannt hat, an der Gesamtzahl der einzigartigen Nutzer von Kaspersky-Produkten, deren Anti-Virus durch Malware ausgelöst wurde.

Phishing in der EU: Die Kunst der Täuschung

Phishing-Trends

Phishing bleibt eine der hartnäckigsten Bedrohungen und entwickelt sich ständig weiter.

Cloud-Phishing

Wir beobachteten, dass sich die Anzahl der auf Cloud-Plattformen und Hosting-Sites zielgerichteten Phishing-Ressourcen in der EU im Berichtszeitraum etwa verdoppelte.Kryptowährungen

Die Anzahl der im Zusammenhang mit Kryptowährungen stehenden Phishing-Erkennungen verdreifachte sich. Diese Kategorie besteht aus betrügerischen Websites, die in irgendeiner Weise mit Kryptowährungen verbunden sind: In den meisten Fällen handelt es sich um gefälschte Krypto-Börsen, die von Nutzern verlangen, Geld zu investieren, um Zugang zu einem Konto zu erhalten, das angeblich bereits kostenlose Währung enthält. Tatsächlich verlieren Nutzer ihr eigenes Geld, wenn sie versuchen, Zugang zu solchen Seiten zu kaufen. Ein besonders interessanter Phishing-Typ, den wir in der EU beobachteten, ist eine Mischung aus Kryptowährung und COVID-19-Themen: gefälschte Seiten, die COVID-19-Impfstoffe für Kryptowährungen anbieten.Beispiel eines gefälschten COVID-19-Impfstoffangebots

Gezielte Erpressung

Ende August 2020 sahen wir einige ungewöhnliche Erpressungsnachrichten. Darin behaupteten Cyberkriminelle, TNT irgendwo im Büro des Empfängers platziert zu haben, und sagten, es würde gezündet, es sei denn, ein Lösegeld würde gezahlt oder Polizeiaktivitäten in der Nähe des Gebäudes beobachtet. Während Einzelpersonen aufgefordert werden, den Gegenwert von 500–1.000 US-Dollar in Bitcoin zu zahlen (das Maximum, das wir sahen, betrug etwa 5.000 US-Dollar), steigt der Betrag für angeblich mit Sprengstoff präparierte Unternehmen auf ungefähr 20.000 US-Dollar. Der Großteil der Betrugs-E-Mails ist in deutscher Sprache verfasst, aber wir fanden auch englische Versionen.Microsoft Office Spear Phishing

Der Trend zum Abgreifen von Microsoft 365-Anmeldeinformationen durch Spear Phishing entwickelt sich weiter. Solche Phishing-E-Mails enthalten normalerweise einen Hyperlink zu einer gefälschten Website. Als viele Menschen diese einfache Vorsichtsmaßnahme verinnerlicht hatten, begannen Phisher, die Links durch angehängte HTML-Dateien zu ersetzen, deren einziger Zweck darin besteht, die Weiterleitung zu automatisieren. Das Anklicken des HTML-Anhangs öffnet ihn in einem Browser. Was den Phishing-Aspekt betrifft, so hat die Datei nur eine Codezeile (javascript: window.location.href) mit der Phishing-Website-Adresse als Variable. Dies zwingt den Browser, die Website im selben Fenster zu öffnen.

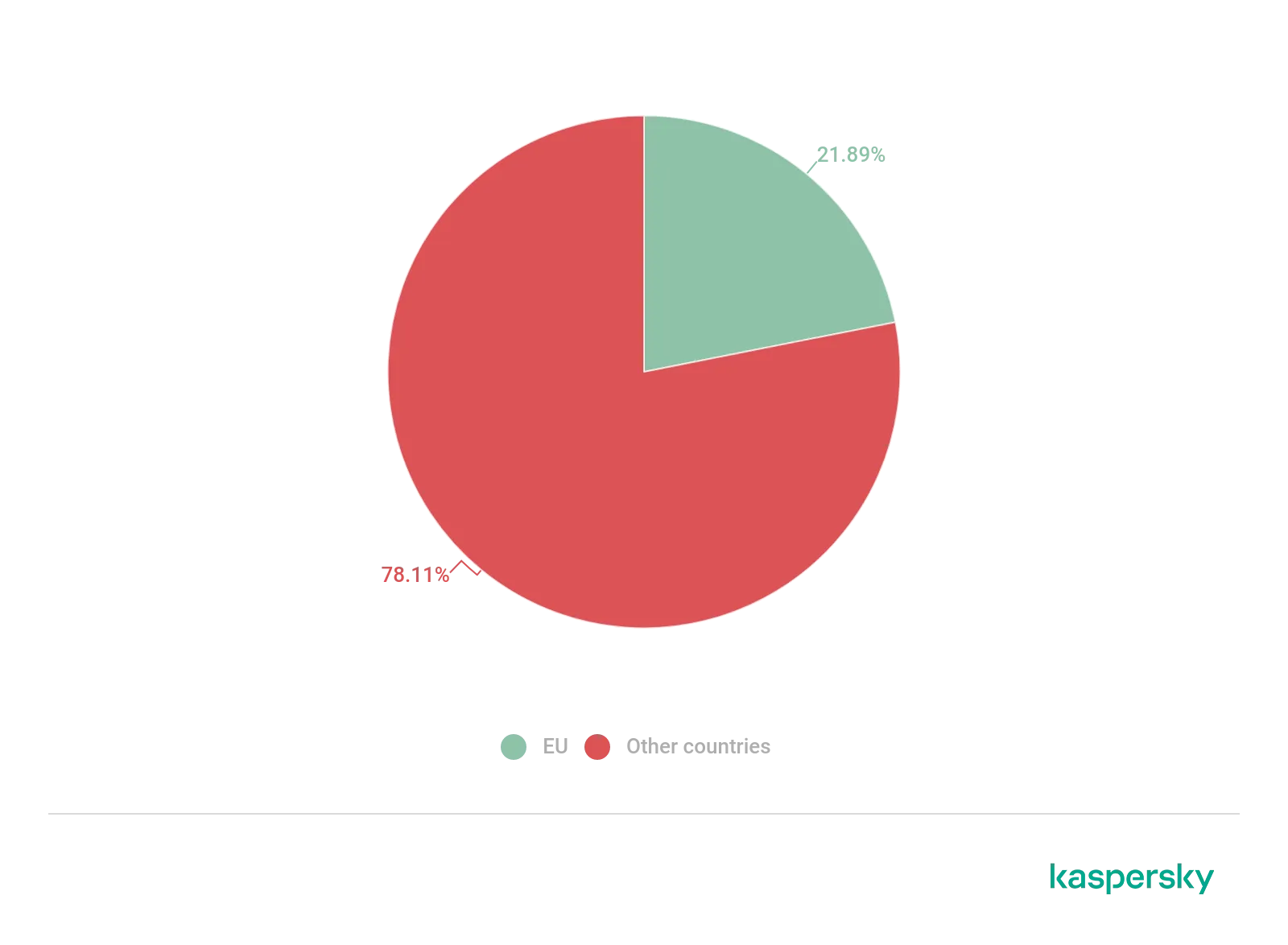

Phishing-Angriffe

Insgesamt wurden 86.584.675 Phishing-Versuche von Kaspersky-Lösungen in der EU blockiert, was 21,89% aller Phishing-Angriffe weltweit im Berichtszeitraum entspricht. Dies zeigt die immense Bedrohung durch Phishing und die Effektivität von Lösungen wie dem Kaspersky 2021 Download im Kampf dagegen.

Anteil der Phishing-Erkennungen in der EU, April 2020 bis April 2021

Anteil der Phishing-Erkennungen in der EU, April 2020 bis April 2021

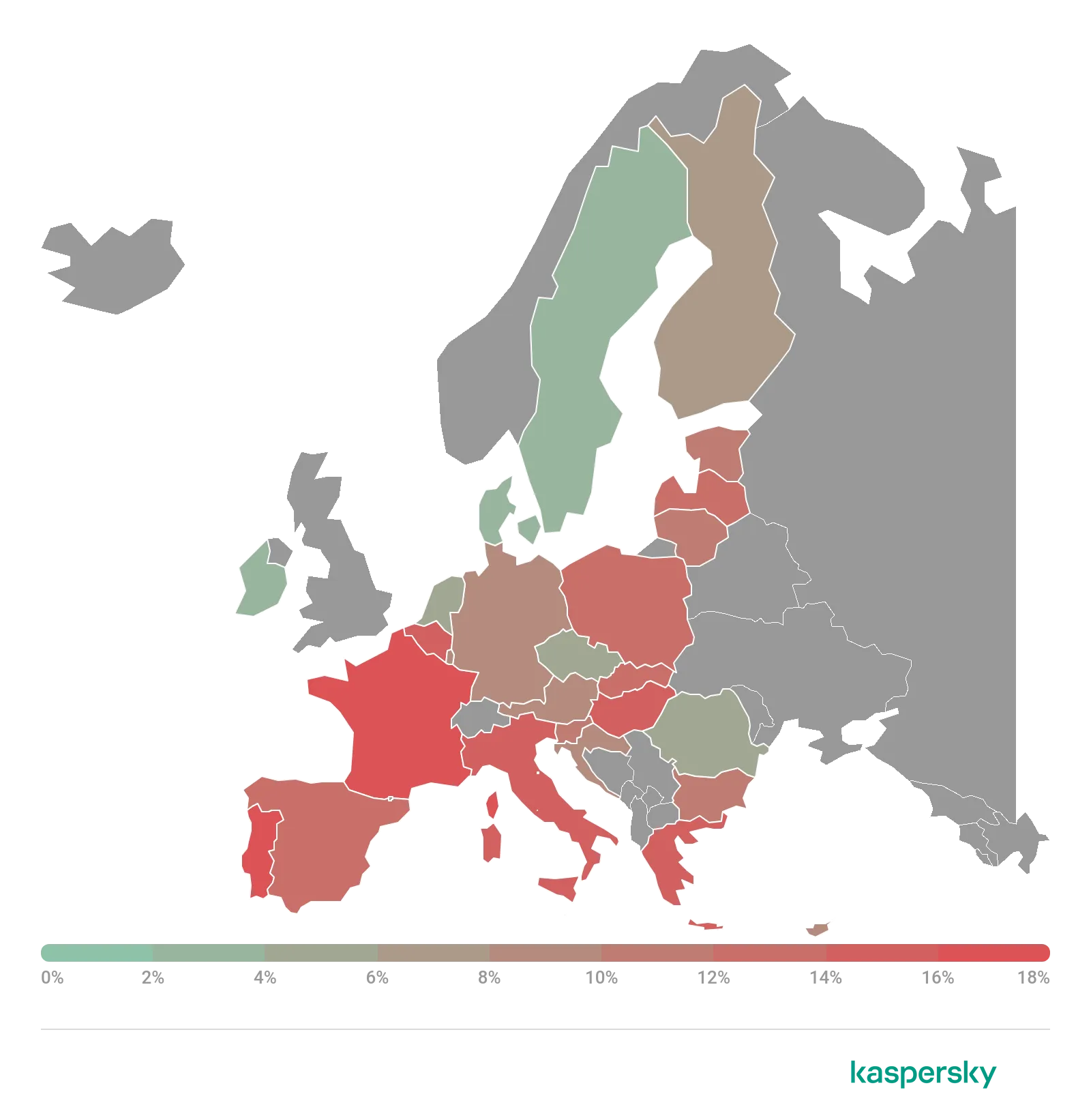

Bedrohungsgeografie

Im Berichtszeitraum begegneten etwa 13,4% der Kaspersky-Nutzer in der EU mindestens einem Phishing-Angriff.

Geografische Verteilung von Phishing in der EU, April 2020 bis April 2021

Geografische Verteilung von Phishing in der EU, April 2020 bis April 2021

Top 10 EU-Länder, in denen Nutzer Phishing-Angriffen ausgesetzt waren

| Land | %* |

|---|---|

| Portugal | 18,34 |

| Frankreich | 17,98 |

| Belgien | 15,10 |

| Griechenland | 14,98 |

| Ungarn | 14,87 |

| Italien | 14,44 |

| Slowakei | 12,77 |

| Spanien | 12,74 |

| Polen | 12,47 |

| Lettland | 12,26 |

* Der Anteil der einzigartigen Nutzer, die von Phishing-Angriffen betroffen waren, an der Gesamtzahl der einzigartigen Nutzer von Kaspersky-Produkten im jeweiligen Land.

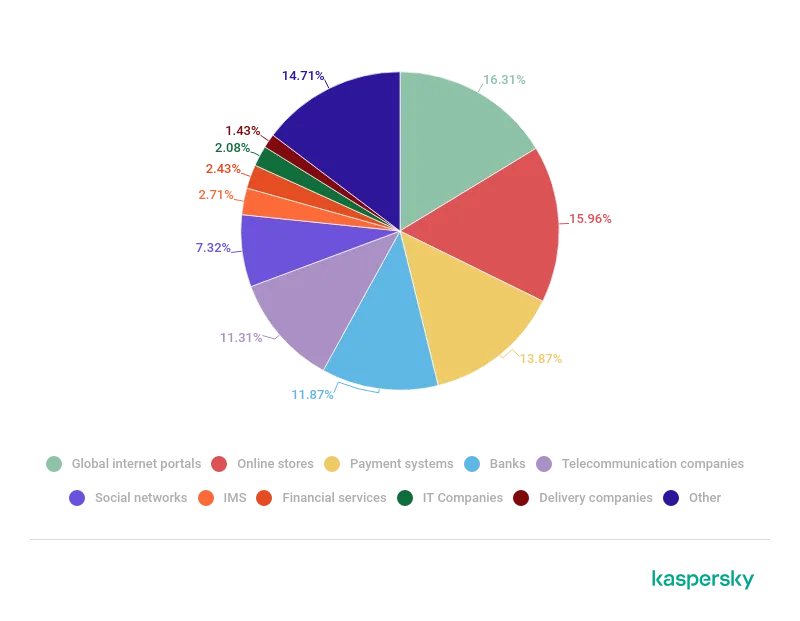

Angegriffene Organisationen

Die Bewertung der von Phishern ins Visier genommenen Organisationen basiert auf der Auslösung der deterministischen Komponente im Anti-Phishing-System auf Nutzercomputern. Die Komponente erkennt alle Seiten mit Phishing-Inhalten, die der Nutzer versucht hat, über einen Link in einer E-Mail-Nachricht oder im Web zu öffnen, sofern Links zu diesen Seiten in der Kaspersky-Datenbank vorhanden sind.

Pandemiebedingte Ereignisse beeinflussten die Verteilung der Phishing-Angriffe auf die Kategorien der angegriffenen Organisationen. Die größten Kategorien blieben jedoch unverändert, wie seit mehreren Jahren: In der EU waren dies im Berichtszeitraum Globale Internetportale (16,08%), Online-Shops (15,73%) und Zahlungssysteme (13,67%).

Anteil der Phishing-Kategorien in der EU, April 2020 bis April 2021

Anteil der Phishing-Kategorien in der EU, April 2020 bis April 2021

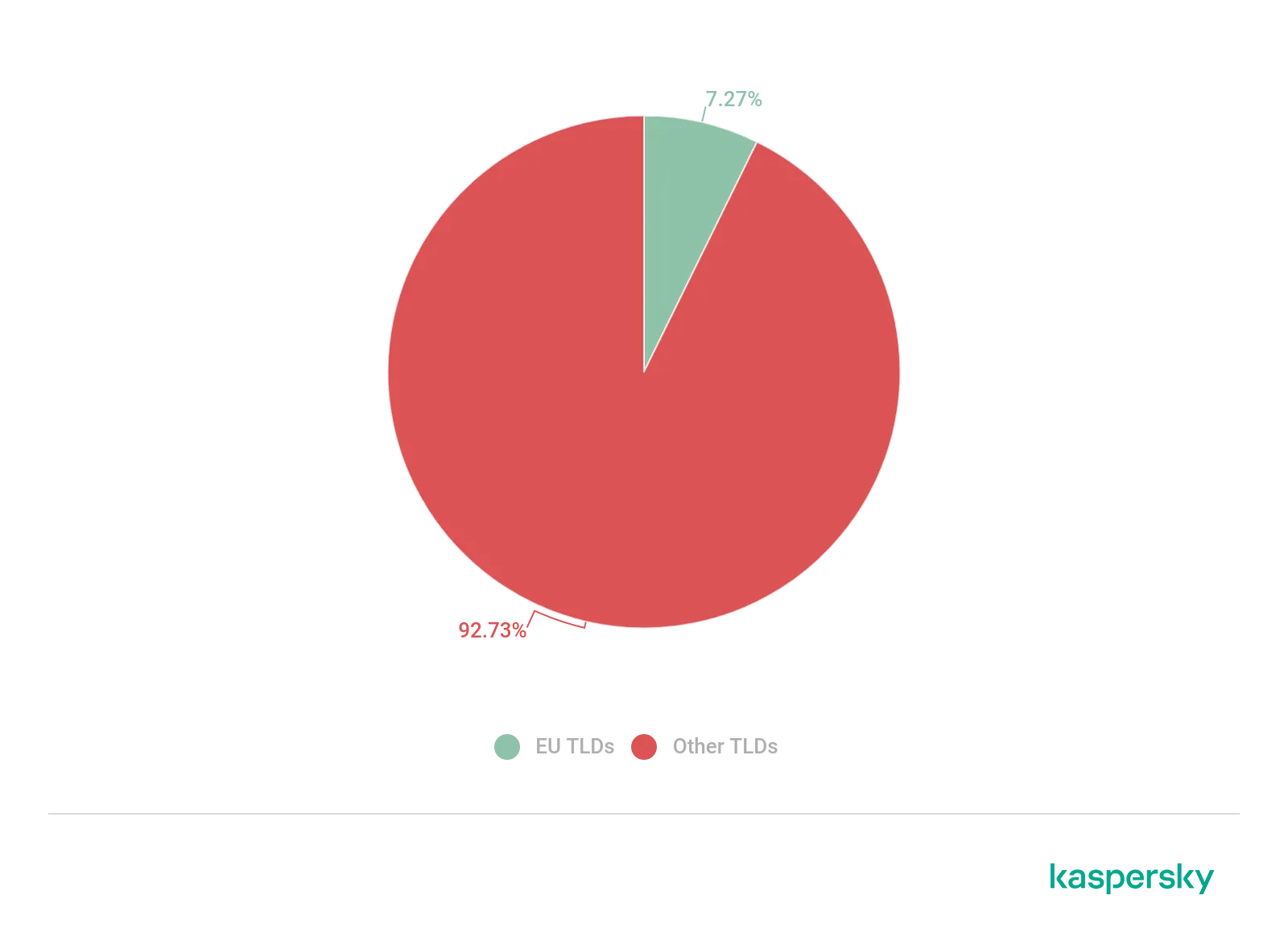

Nutzung von Top-Level-Domains (TLD)

Beim Anteil der EU-Top-Level-Domains (TLDs) berücksichtigen wir alle nationalen TLDs, die zu den EU-Mitgliedstaaten gehören. Im Berichtszeitraum betrug dieser Anteil 7,27%.

Verteilung der Phishing-Domains nach Top-Level-Domain, April 2020 bis April 2021

Verteilung der Phishing-Domains nach Top-Level-Domain, April 2020 bis April 2021

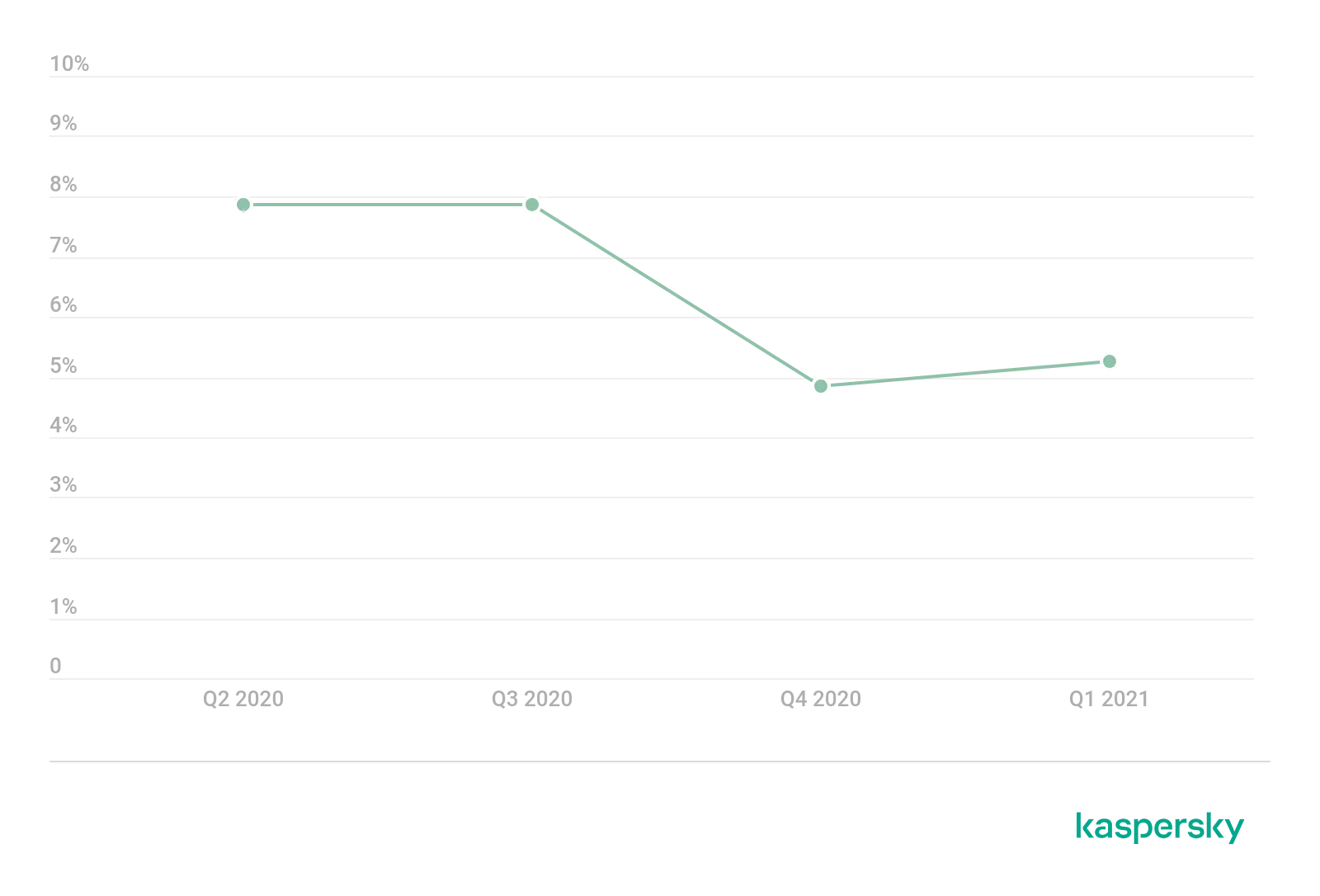

Der Anteil sank Ende 2020 erheblich (-3 Prozentpunkte), doch im ersten Quartal 2021 beobachteten wir einen leichten Anstieg auf 5,26%.

Zeitlicher Verlauf des Anteils der EU-Top-Level-Domains, Q2 2020 bis Q2 2021

Zeitlicher Verlauf des Anteils der EU-Top-Level-Domains, Q2 2020 bis Q2 2021

Fazit: Warum der Kaspersky 2021 Download (oder seine aktuellen Versionen) unverzichtbar ist

Die umfassenden Daten aus dem Kaspersky Security Bulletin 2021 zeigen unmissverständlich, dass die digitale Bedrohungslandschaft in der EU komplex und ständig im Wandel ist. Von Banking-Malware über aggressive Ransomware und heimliche Miner bis hin zu cleveren Phishing-Angriffen – die Risiken für private Nutzer und Unternehmen sind allgegenwärtig. Sogar macOS- und IoT-Geräte sind zunehmend im Visier von Cyberkriminellen.

Angesichts dieser Herausforderungen ist ein starker und zuverlässiger Schutz wichtiger denn je. Eine Sicherheitslösung wie Kaspersky, die kontinuierlich Bedrohungen analysiert und abwehrt, bietet die notwendige Sicherheit, um Ihre Daten und Geräte zu schützen. Obwohl dieser Bericht sich auf Daten bis April 2021 bezieht, unterstreichen die hier dargestellten Bedrohungen die dauerhafte Notwendigkeit eines fortschrittlichen Virenschutzes. Die Evolution der Cyberbedrohungen erfordert eine ebenso dynamische Sicherheitsstrategie.

Wenn Sie einen umfassenden Schutz für Ihr digitales Leben suchen, ist der Kaspersky 2021 Download (oder der Download der aktuellen Kaspersky-Versionen, die auf diesen Erkenntnissen basieren) ein essenzieller Schritt. Schützen Sie sich und Ihre Daten vor den vielfältigen Gefahren des Internets. Handeln Sie jetzt und sorgen Sie für Ihre Online-Sicherheit!

Quellenangaben

Dieses Projekt, das zu diesem Bericht geführt hat, wurde aus dem Forschungs- und Innovationsprogramm Horizont 2020 der Europäischen Union im Rahmen der Finanzhilfevereinbarung Nr. 883464 finanziert.