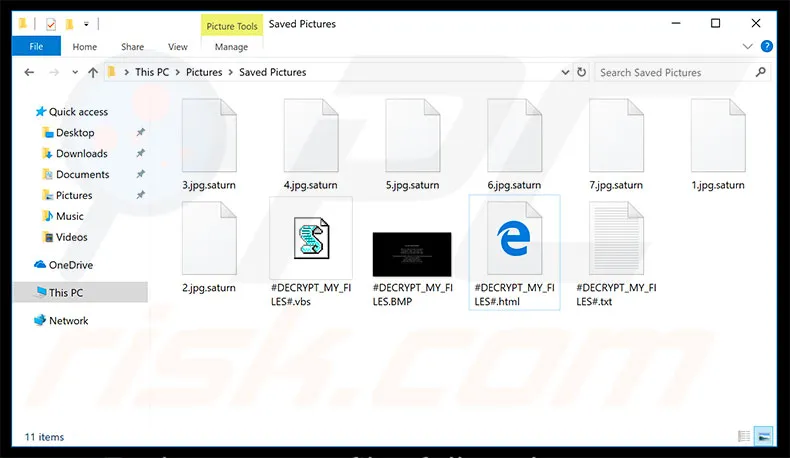

Die Saturn-Malware ist eine Ransomware, die darauf abzielt, Ihre Daten zu verschlüsseln und Lösegeld zu fordern. Nach der Infektion benennt Saturn die verschlüsselten Dateien mit der Erweiterung “.saturn”. Beispielsweise wird “beispiel.jpg” zu “beispiel.jpg.saturn”.

Nach der erfolgreichen Verschlüsselung erstellt Saturn fünf Dateien auf Ihrem Desktop: “#DECRYPT_MY_FILES#.vbs”, “#DECRYPT_MY_FILES.BMP” (wird auch als Desktop-Hintergrundbild festgelegt), “#DECRYPT_MY_FILES#.txt”, “#DECRYPT_MY_FILES#.html” und “#KEY-dea23dbdbbfeba538e0c3aac3751331d.KEY”. Die BMP-, TXT- und HTML-Dateien enthalten die Lösegeldforderung.

Dateien, die von Saturn verschlüsselt wurden

Dateien, die von Saturn verschlüsselt wurden

Saturn als Ransomware-as-a-Service (RaaS)

Saturn wird als RaaS angeboten, was bedeutet, dass kriminelle Akteure die Malware kostenlos herunterladen können, um sie zu verbreiten. Die Entwickler von Saturn erhalten 70 % der gezahlten Lösegelder, während die Verbreiter 30 % behalten. Dieses Modell minimiert den Aufwand für die Entwickler, da die Verbreitung von Dritten übernommen wird.

Die Nachrichten in den neu erstellten Dateien informieren die Opfer über die Verschlüsselung und fordern zur Zahlung eines Lösegelds auf, um die Dateien wiederherstellen zu können. Ob Saturn symmetrische oder asymmetrische Kryptographie verwendet, ist unbekannt. Zur Entschlüsselung wird jedoch ein individueller Schlüssel benötigt, der auf einem von den Saturn-Entwicklern kontrollierten Server gespeichert wird. Das Lösegeld beträgt 300 US-Dollar in Bitcoin, zahlbar innerhalb von sieben Tagen, danach verdoppelt sich der Betrag. Nach einem Monat werden die Dateien dauerhaft beschädigt.

Wir raten dringend davon ab, Zahlungen zu leisten, da Kriminelle oft nicht die versprochene Entschlüsselung durchführen. Es gibt derzeit keine kostenlosen Tools zur Wiederherstellung von Saturn-verschlüsselten Dateien. Die einzige sichere Methode ist die Wiederherstellung aus einem Backup.

Ähnlichkeiten mit anderer Ransomware

Obwohl Saturn als RaaS angeboten wird, weist es viele Ähnlichkeiten mit anderen Ransomware-Typen wie Wana Decrypt0r, Tornado, David und TBlocker auf. Diese Viren stammen von verschiedenen Cyberkriminellen, weisen aber ein identisches Verhalten auf: Sie verschlüsseln Daten und fordern Lösegeld. Die Hauptunterschiede liegen oft in der Höhe des Lösegelds und der Art der verwendeten Kryptographie. Die meisten dieser Viren verwenden starke Algorithmen wie RSA oder AES, die einzigartige Entschlüsselungsschlüssel generieren, was eine manuelle Entschlüsselung ohne Beteiligung der Entwickler unmöglich macht. Eine Ausnahme bilden schlecht entwickelte Ransomware-Varianten mit Fehlern wie hartkodierten Schlüsseln.

Ransomware unterstreicht die Bedeutung regelmäßiger Datensicherungen. Backups sollten auf externen Speichermedien oder in der Cloud gespeichert werden, um eine Verschlüsselung durch die Ransomware zu verhindern.

Wie infizierte Ransomware meinen Computer?

Ransomware verbreitet sich auf verschiedene Arten. Am häufigsten sind Spam-E-Mails mit bösartigen Anhängen (z. B. Office-Dokumente, JavaScript-Dateien), inoffizielle Download-Quellen (Peer-to-Peer-Netzwerke, kostenlose Dateihosting-Websites), gefälschte Software-Update-Tools und Trojaner. Spam-E-Mails enthalten Anhänge, die beim Öffnen unbemerkt die Malware herunterladen und installieren. Inoffizielle Download-Quellen tarnen Malware als legitime Software. Gefälschte Updater nutzen Schwachstellen veralteter Software aus oder installieren Malware anstelle von Updates. Trojaner öffnen oft Hintertüren für die Malware.

Bedrohungsübersicht:

| Name | Saturn-Virus |

|---|---|

| Bedrohungstyp | Ransomware, Crypto-Virus, Dateisperre |

| Erweiterung verschlüsselter Dateien | .saturn |

| Nachricht zur Lösegeldforderung | #DECRYPT_MY_FILES#.vbs, #DECRYPT_MY_FILES.BMP, #DECRYPT_MY_FILES#.txt, #DECRYPT_MY_FILES#.html |

| Lösegeldhöhe | $300 / $600 |

| Bitcoin-Adresse der Cyberkriminellen | 1JgXf2cMhG9Cwg3xdzP7a1hHSM8bbPBEte |

| Erkennungsnamen | Avast (Win32:Malware-gen), BitDefender (Trojan.AgentWDCR.NBW), ESET-NOD32 (Win32/Filecoder.Saturn.A), Kaspersky (Trojan-Ransom.Win32.Gen.hjs) |

| Symptome | Dateien können nicht geöffnet werden, Dateien haben neue Erweiterung (z.B. my.docx.locked), Lösegeldforderung wird angezeigt, Cyberkriminelle verlangen Zahlung (meist in Bitcoin). |

| Verbreitungsmethoden | Infizierte E-Mail-Anhänge (Makros), Torrent-Websites, bösartige Werbung. |

| Schaden | Alle Dateien sind verschlüsselt und ohne Zahlung nicht zugänglich. Zusätzliche Passwortdiebstahl-Trojaner und Malware-Infektionen können zusammen mit Ransomware installiert werden. |

| Malware-Entfernung (Windows) | Scannen Sie Ihren Computer mit einer seriösen Antivirensoftware. Wir empfehlen Combo Cleaner. Combo Cleaner herunterladen |

Schutz vor Ransomware-Infektionen

Schlechte Kenntnisse und unvorsichtiges Verhalten sind Hauptursachen für Computerinfektionen. Seien Sie beim Surfen im Internet vorsichtig. Öffnen Sie niemals Dateien von verdächtigen E-Mail-Adressen und löschen Sie diese sofort. Laden Sie Anwendungen nur von seriösen Quellen herunter. Verwenden Sie niemals Drittanbieter-Downloadern/Installern. Halten Sie installierte Software aktuell und verwenden Sie eine legitime Anti-Viren-/Anti-Spyware-Suite. Denken Sie daran, dass Kriminelle Malware über gefälschte Updater verbreiten. Software sollte über die integrierten Funktionen oder Tools des offiziellen Entwicklers aktualisiert werden.

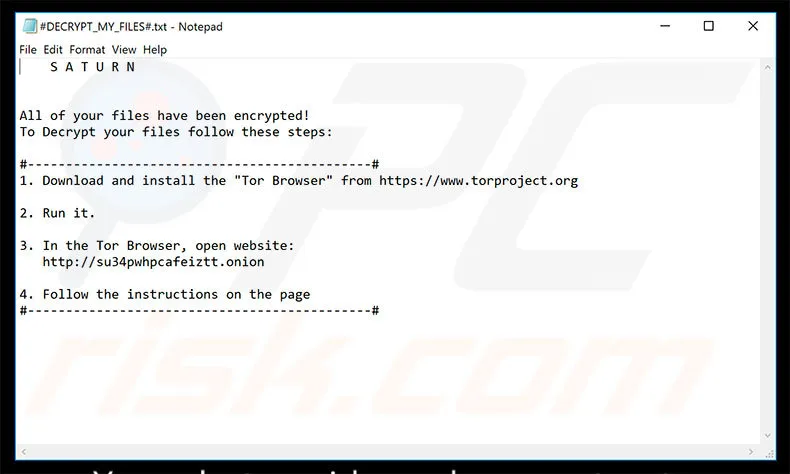

Anweisung zur Lösegeldzahlung zur Entschlüsselung kompromittierter Daten

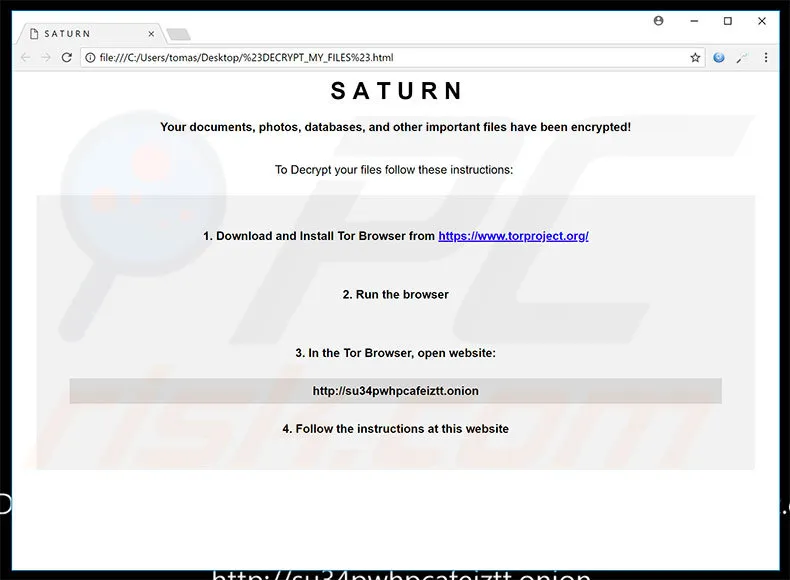

Anweisung zur Lösegeldzahlung zur Entschlüsselung kompromittierter Daten Saturn HTML-Datei

Saturn HTML-Datei

Text in Saturn-Ransomware-TXT- und HTML-Dateien:

S A T U R N

Alle Ihre Dateien wurden verschlüsselt! Befolgen Sie diese Schritte, um Ihre Dateien zu entschlüsseln:

#———————————————#

- Laden Sie den “Tor Browser” von https://www.torproject.org herunter und installieren Sie ihn.

- Führen Sie ihn aus.

- Öffnen Sie im Tor Browser die Webseite: http://su34pwhpcafeiztt.onion

- Befolgen Sie die Anweisungen auf der Seite.

#———————————————#

Saturn-Hintergrundbild

Saturn-Hintergrundbild Saturn-Webseite (Startseite)

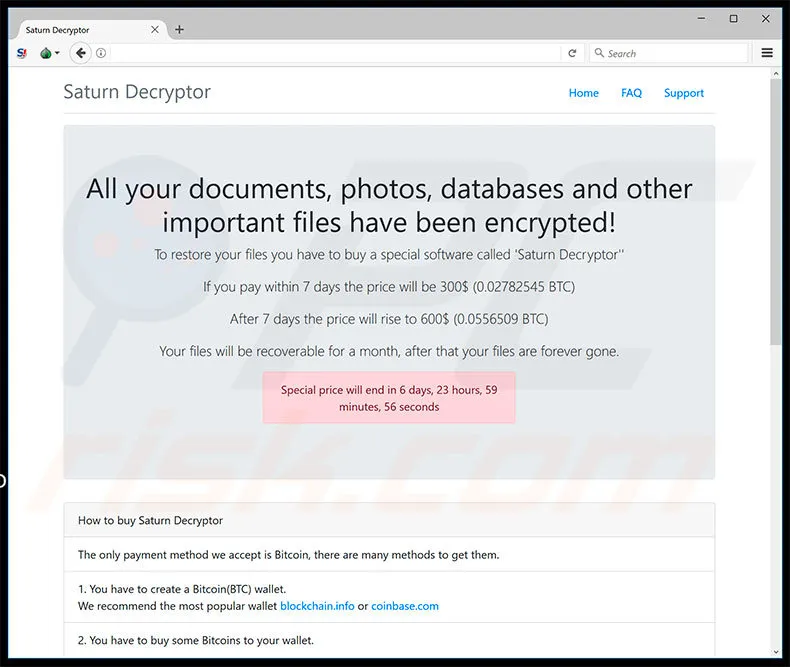

Saturn-Webseite (Startseite)

Text auf dieser Seite:

Saturn Decryptor

Alle Ihre Dokumente, Fotos, Datenbanken und andere wichtigen Dateien wurden verschlüsselt!

Um Ihre Dateien wiederherzustellen, müssen Sie eine spezielle Software namens ‘Saturn Decryptor’ kaufen.

Wenn Sie innerhalb von 7 Tagen bezahlen, beträgt der Preis 300 $ (0,02782545 BTC).

Nach 7 Tagen steigt der Preis auf 600 $ (0,0556509 BTC).

Ihre Dateien sind einen Monat lang wiederherstellbar, danach sind Ihre Dateien für immer verloren.

Sonderpreis endet in 6 Tagen, 23 Stunden, 59 Minuten, 56 Sekunden.So kaufen Sie Saturn Decryptor:

Die einzige von uns akzeptierte Zahlungsmethode ist Bitcoin. Es gibt viele Möglichkeiten, Bitcoin zu erhalten.

- Sie müssen eine Bitcoin (BTC)-Wallet erstellen. Wir empfehlen die beliebtesten Wallets blockchain.info oder coinbase.com.

- Sie müssen Bitcoins auf Ihre Wallet kaufen. Kaufen Sie mehr als 0,02782545 Bitcoins. Wir empfehlen die folgenden vertrauenswürdigen Seiten, um Bitcoin zu kaufen (nicht mit dieser Seite verbunden): localbitcoins.com, coincafe.com, coinmama.com, CEX.IO, howtobuybitcoins.info.

- Senden Sie 0,02782545 Bitcoins an die folgende Bitcoin-Adresse: 1JgXf2cMhG9Cwg3xdzP7a1hHSM8bbPBEte.

- Warten Sie auf die Bestätigung der Zahlung. Aktualisieren Sie die Seite, um den aktuellen Zahlungsstatus zu sehen.

- Sobald die Zahlung bestätigt ist, können Sie ‘Saturn Decryptor’ herunterladen. Sie werden dann automatisch zur Download-Seite weitergeleitet.

Zahlungen

Betrag: Status: Bisher keine Zahlung gefunden. Gesamt bestätigt: 0 BTC.

Wir haben 0 von 0,02782545 Bitcoins von Ihnen erhalten.

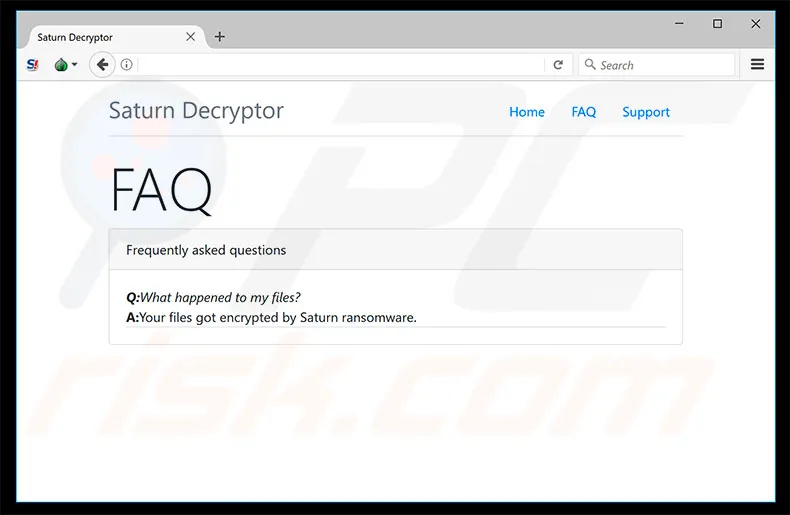

Saturn-Webseite (FAQ)

Saturn-Webseite (FAQ)

Text auf dieser Seite:

Saturn Decryptor

FAQ

Häufig gestellte Fragen

F: Was ist mit meinen Dateien passiert?

A: Ihre Dateien wurden von Saturn Ransomware verschlüsselt.

Entfernung von Saturn Ransomware

Sofortige automatische Malware-Entfernung:

Die manuelle Entfernung von Bedrohungen kann ein langwieriger und komplizierter Prozess sein, der fortgeschrittene IT-Kenntnisse erfordert. Combo Cleaner ist ein professionelles, automatisches Malware-Entfernungstool, das zur Beseitigung von Malware empfohlen wird. Laden Sie es herunter, indem Sie auf die Schaltfläche unten klicken:

COMBO CLEANER HERUNTERLADEN Durch das Herunterladen von Software, die auf dieser Website aufgeführt ist, stimmen Sie unserer Datenschutzrichtlinie und unseren Nutzungsbedingungen zu. Um das voll funktionsfähige Produkt nutzen zu können, müssen Sie eine Lizenz für Combo Cleaner erwerben. 7 Tage kostenlose Testversion verfügbar. Combo Cleaner wird von RCS LT, der Muttergesellschaft von PCRisk.com, betrieben.

Video mit Schritten im Falle einer Ransomware-Infektion:

Schnellmenü:

Meldung von Ransomware an Behörden:

Wenn Sie Opfer eines Ransomware-Angriffs geworden sind, empfehlen wir, diesen Vorfall den Behörden zu melden. Durch die Bereitstellung von Informationen für Strafverfolgungsbehörden helfen Sie bei der Verfolgung von Cyberkriminalität und möglicherweise bei der Strafverfolgung der Angreifer. Hier ist eine Liste von Behörden, bei denen Sie einen Ransomware-Angriff melden sollten. Die vollständige Liste der lokalen Cybersicherheitszentren und Informationen darüber, warum Sie Ransomware-Angriffe melden sollten, finden Sie in diesem Artikel.

Liste der lokalen Behörden, bei denen Ransomware-Angriffe gemeldet werden sollten (wählen Sie eine je nach Ihrem Wohnort):

Isolieren des infizierten Geräts:

Einige Ransomware-Infektionen sind darauf ausgelegt, Dateien auf externen Speichergeräten zu verschlüsseln, diese zu infizieren und sich sogar im gesamten lokalen Netzwerk auszubreiten. Aus diesem Grund ist es sehr wichtig, das infizierte Gerät (Computer) so schnell wie möglich zu isolieren.

Schritt 1: Trennen Sie die Internetverbindung.

Der einfachste Weg, einen Computer vom Internet zu trennen, ist das Abziehen des Ethernet-Kabels vom Motherboard. Einige Geräte sind jedoch über ein drahtloses Netzwerk verbunden, und für einige Benutzer (insbesondere für technisch weniger versierte) kann das Trennen von Kabeln mühsam sein. Daher können Sie das System auch manuell über die Systemsteuerung trennen:

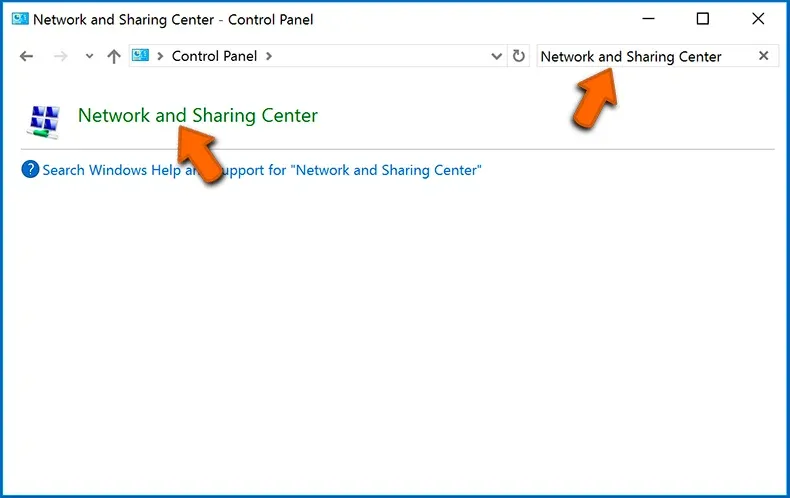

Navigieren Sie zur “Systemsteuerung“, klicken Sie auf die Suchleiste in der oberen rechten Ecke des Bildschirms, geben Sie “Netzwerk- und Freigabecenter” ein und wählen Sie das Suchergebnis aus:

Trennen des Computers vom Internet (Schritt 1)

Trennen des Computers vom Internet (Schritt 1)

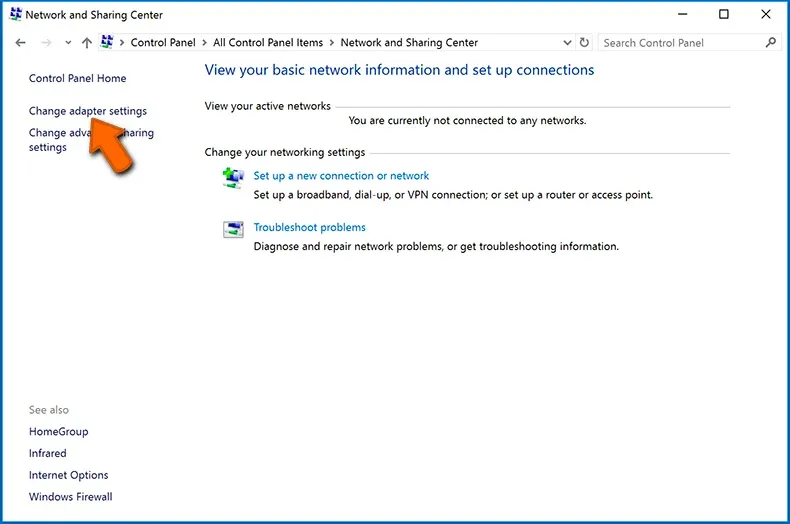

Klicken Sie in der oberen linken Ecke des Fensters auf die Option “Adaptereinstellungen ändern“:

Trennen des Computers vom Internet (Schritt 2)

Trennen des Computers vom Internet (Schritt 2)

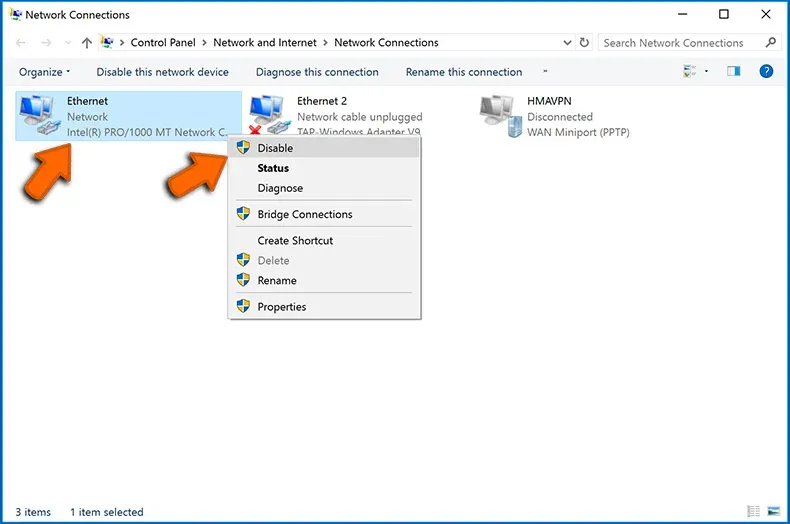

Klicken Sie mit der rechten Maustaste auf jeden Verbindungspunkt und wählen Sie “Deaktivieren“. Sobald deaktiviert, ist das System nicht mehr mit dem Internet verbunden. Um die Verbindungspunkte wieder zu aktivieren, klicken Sie einfach erneut mit der rechten Maustaste und wählen Sie “Aktivieren“.

Trennen des Computers vom Internet (Schritt 3)

Trennen des Computers vom Internet (Schritt 3)

Schritt 2: Trennen Sie alle Speichergeräte.

Wie oben erwähnt, kann Ransomware Daten verschlüsseln und alle an den Computer angeschlossenen Speichergeräte infizieren. Aus diesem Grund sollten alle externen Speichergeräte (USB-Sticks, externe Festplatten usw.) sofort getrennt werden. Wir raten jedoch dringend dazu, jedes Gerät auszuwerfen, bevor Sie es trennen, um Datenbeschädigung zu vermeiden:

Navigieren Sie zu “Computer“, klicken Sie mit der rechten Maustaste auf jedes angeschlossene Gerät und wählen Sie “Auswerfen“:

Auswerfen von externen Speichergeräten

Auswerfen von externen Speichergeräten

Schritt 3: Melden Sie sich von Cloud-Speicherkonten ab.

Einige Ransomware-Typen können Software kapern, die Daten im “Cloud-Speicher” verwaltet. Daher könnten die Daten beschädigt/verschlüsselt werden. Aus diesem Grund sollten Sie sich von allen Cloud-Speicherkonten in Browsern und anderer verwandter Software abmelden. Sie sollten auch in Erwägung ziehen, die Cloud-Management-Software vorübergehend zu deinstallieren, bis die Infektion vollständig entfernt ist.

Identifizierung der Ransomware-Infektion:

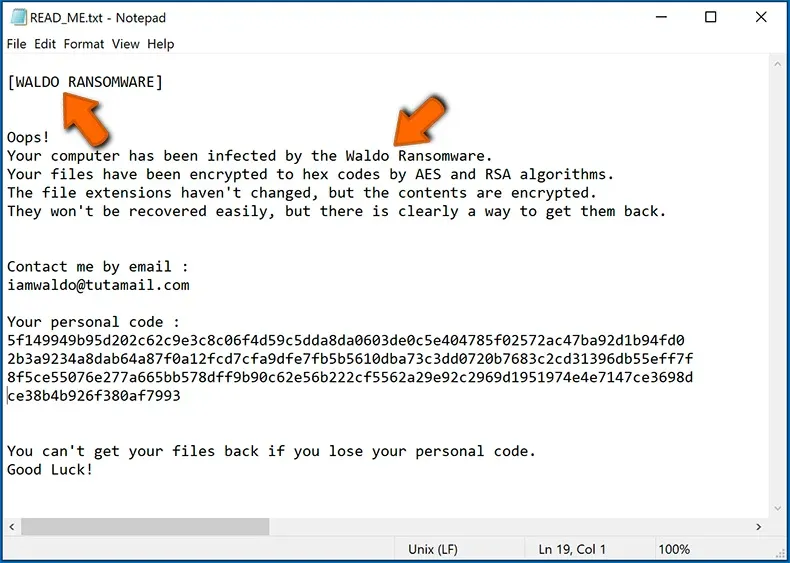

Um eine Infektion richtig zu behandeln, muss sie zuerst identifiziert werden. Einige Ransomware-Infektionen verwenden Lösegeldforderungsnachrichten als Einführung (siehe WALDO-Ransomware-Textdatei unten).

Identifizierung einer Ransomware-Infektion (Schritt 1)

Identifizierung einer Ransomware-Infektion (Schritt 1)

Dies ist jedoch selten. In den meisten Fällen liefern Ransomware-Infektionen direktere Nachrichten, die einfach besagen, dass Daten verschlüsselt sind und Opfer eine Art Lösegeld zahlen müssen. Beachten Sie, dass Ransomware-Infektionen typischerweise Nachrichten mit unterschiedlichen Dateinamen generieren (z. B. “_readme.txt”, “READ-ME.txt”, “DECRYPTION_INSTRUCTIONS.txt”, “DECRYPT_FILES.html” usw.). Daher kann die Verwendung des Namens einer Lösegeldforderung wie eine gute Methode zur Identifizierung der Infektion erscheinen. Das Problem ist, dass die meisten dieser Namen generisch sind und einige Infektionen die gleichen Namen verwenden, obwohl die gelieferten Nachrichten unterschiedlich sind und die Infektionen selbst nicht miteinander verbunden sind. Daher kann die alleinige Verwendung des Nachrichtendateinamens unwirksam sein und sogar zu einem dauerhaften Datenverlust führen (z. B. indem Benutzer versuchen, Daten mit Werkzeugen zu entschlüsseln, die für andere Ransomware-Infektionen entwickelt wurden, beschädigen sie wahrscheinlich dauerhaft Dateien, und eine Entschlüsselung ist auch mit dem richtigen Werkzeug nicht mehr möglich).

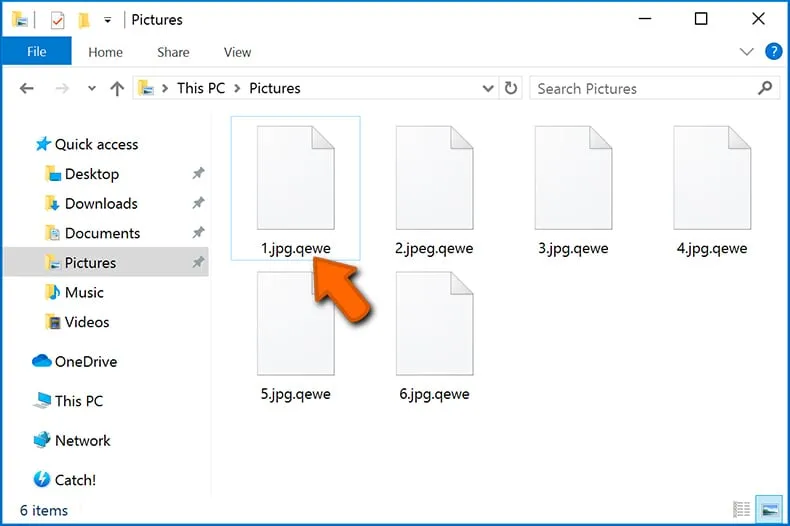

Eine weitere Möglichkeit, eine Ransomware-Infektion zu identifizieren, ist die Überprüfung der Dateierweiterung, die jeder verschlüsselten Datei angehängt wird. Ransomware-Infektionen werden oft nach den angehängten Erweiterungen benannt (siehe von Qewe-Ransomware verschlüsselte Dateien unten).

Identifizierung einer Ransomware-Infektion (Schritt 2)

Identifizierung einer Ransomware-Infektion (Schritt 2)

Diese Methode ist jedoch nur dann wirksam, wenn die angehängte Erweiterung eindeutig ist. Viele Ransomware-Infektionen hängen eine generische Erweiterung an (z. B. “.encrypted”, “.enc”, “.crypted”, “.locked” usw.). In diesen Fällen wird die Identifizierung von Ransomware anhand ihrer angehängten Erweiterung unmöglich.

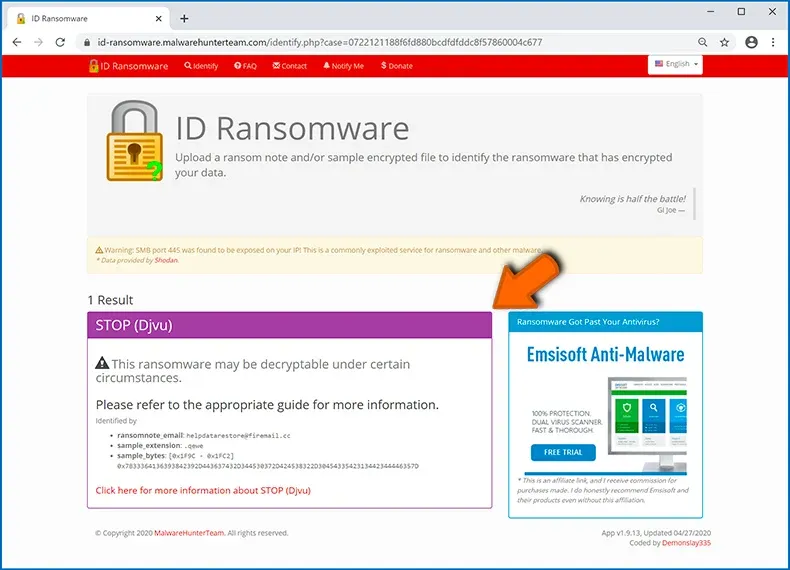

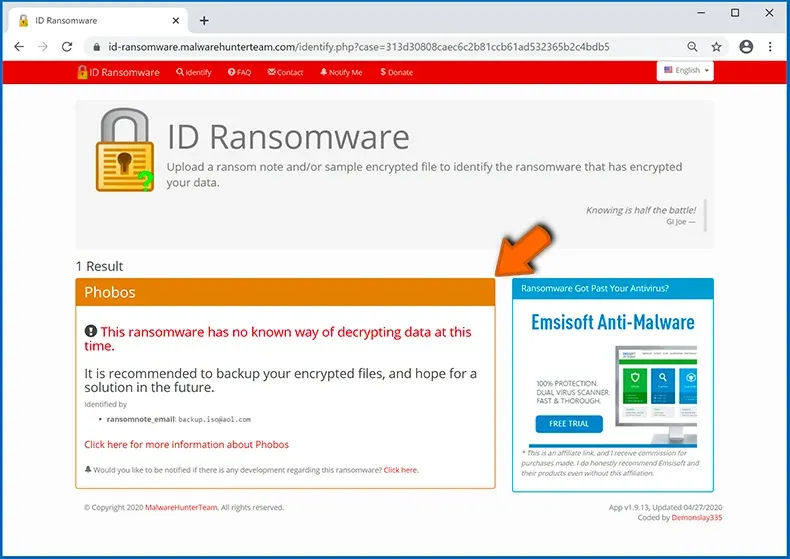

Eine der einfachsten und schnellsten Methoden zur Identifizierung einer Ransomware-Infektion ist die Verwendung der ID Ransomware-Website. Dieser Dienst unterstützt die meisten bestehenden Ransomware-Infektionen. Opfer laden einfach eine Lösegeldforderungsnachricht und/oder eine verschlüsselte Datei hoch (wir raten dazu, beides hochzuladen, wenn möglich).

Identifizierung einer Ransomware-Infektion (Schritt 3)

Identifizierung einer Ransomware-Infektion (Schritt 3)

Die Ransomware wird innerhalb von Sekunden identifiziert und Sie erhalten verschiedene Details, wie z. B. den Namen der Malware-Familie, zu der die Infektion gehört, ob sie entschlüsselbar ist usw.

Beispiel 1 (Qewe [Stop/Djvu] Ransomware):

Identifizierung einer Ransomware-Infektion (Schritt 4)

Identifizierung einer Ransomware-Infektion (Schritt 4)

Beispiel 2 (.iso [Phobos] Ransomware):

Identifizierung einer Ransomware-Infektion (Schritt 5)

Identifizierung einer Ransomware-Infektion (Schritt 5)

Wenn Ihre Daten zufällig von Ransomware verschlüsselt wurden, die von ID Ransomware nicht unterstützt wird, können Sie immer versuchen, im Internet mit bestimmten Schlüsselwörtern zu suchen (z. B. Titel einer Lösegeldforderungsnachricht, Dateierweiterung, angegebene Kontakt-E-Mails, Krypto-Wallet-Adressen usw.).

Suche nach Ransomware-Entschlüsselungstools:

Die von den meisten Ransomware-Infektionen verwendeten Verschlüsselungsalgorithmen sind äußerst ausgefeilt und, wenn die Verschlüsselung ordnungsgemäß durchgeführt wird, ist nur der Entwickler in der Lage, Daten wiederherzustellen. Dies liegt daran, dass zur Entschlüsselung ein spezifischer Schlüssel benötigt wird, der während der Verschlüsselung generiert wird. Die Wiederherstellung von Daten ohne den Schlüssel ist unmöglich. In den meisten Fällen speichern Cyberkriminelle Schlüssel auf einem entfernten Server, anstatt den infizierten Computer als Host zu verwenden. Dharma (CrySis), Phobos und andere Familien von High-End-Ransomware-Infektionen sind nahezu fehlerfrei und daher ist die Wiederherstellung von Daten, die ohne die Beteiligung der Entwickler verschlüsselt wurden, einfach unmöglich. Trotzdem gibt es Dutzende von Ransomware-Infektionen, die schlecht entwickelt sind und eine Reihe von Fehlern aufweisen (z. B. die Verwendung identischer Verschlüsselungs-/Entschlüsselungsschlüssel für jedes Opfer, lokal gespeicherte Schlüssel usw.). Überprüfen Sie daher immer auf verfügbare Entschlüsselungstools für jede Ransomware, die Ihren Computer infiziert.

Das Finden des richtigen Entschlüsselungstools im Internet kann sehr frustrierend sein. Aus diesem Grund empfehlen wir die Nutzung des No More Ransom Project, und hier ist die Identifizierung der Ransomware-Infektion nützlich. Die Website des No More Ransom Project enthält einen Abschnitt “Decryption Tools” mit einem Suchfeld. Geben Sie den Namen der identifizierten Ransomware ein, und alle verfügbaren Entschlüssler (falls vorhanden) werden aufgelistet.

Suche nach Ransomware-Entschlüsselungstools auf der Website von nomoreransom.org

Suche nach Ransomware-Entschlüsselungstools auf der Website von nomoreransom.org

Wiederherstellung von Dateien mit Datenwiederherstellungstools:

Abhängig von der Situation (Qualität der Ransomware-Infektion, Art des verwendeten Verschlüsselungsalgorithmus usw.) kann die Wiederherstellung von Daten mit bestimmten Drittanbieter-Tools möglich sein. Daher raten wir Ihnen, das von CCleaner entwickelte Recuva-Tool zu verwenden. Dieses Tool unterstützt über tausend Datentypen (Grafiken, Videos, Audio, Dokumente usw.) und ist sehr intuitiv (wenig Wissen ist notwendig, um Daten wiederherzustellen). Darüber hinaus ist die Wiederherstellungsfunktion völlig kostenlos.

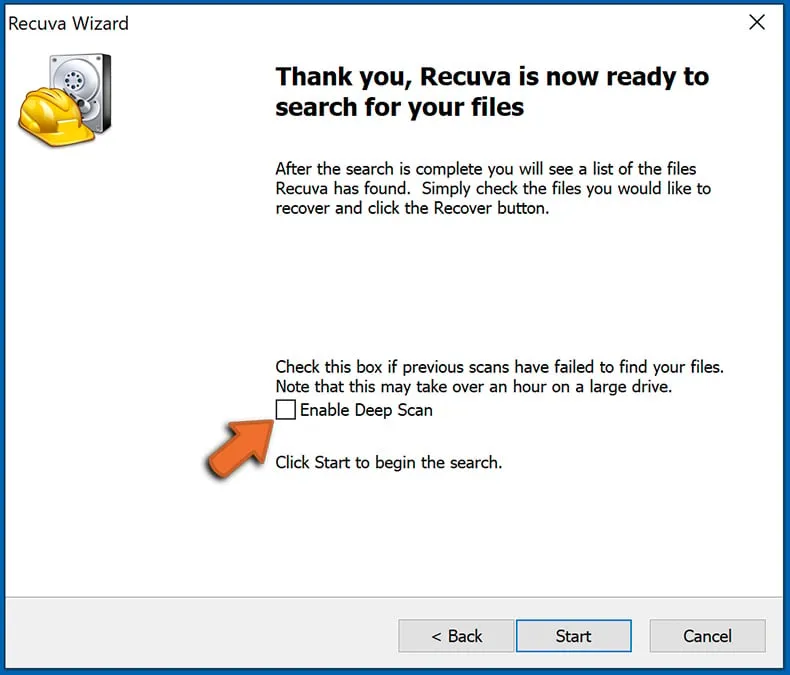

Schritt 1: Führen Sie eine Überprüfung durch.

Starten Sie die Recuva-Anwendung und folgen Sie dem Assistenten. Sie werden durch mehrere Fenster geführt, in denen Sie auswählen können, nach welchen Dateitypen gesucht werden soll, welche Speicherorte durchsucht werden sollen usw. Alles, was Sie tun müssen, ist, die gewünschten Optionen auszuwählen und mit der Überprüfung zu beginnen. Wir empfehlen, vor dem Start “Deep Scan” zu aktivieren, da sonst die Scan-Funktionen der Anwendung eingeschränkt sind.

Recuva Datenwiederherstellungstool-Assistent

Recuva Datenwiederherstellungstool-Assistent

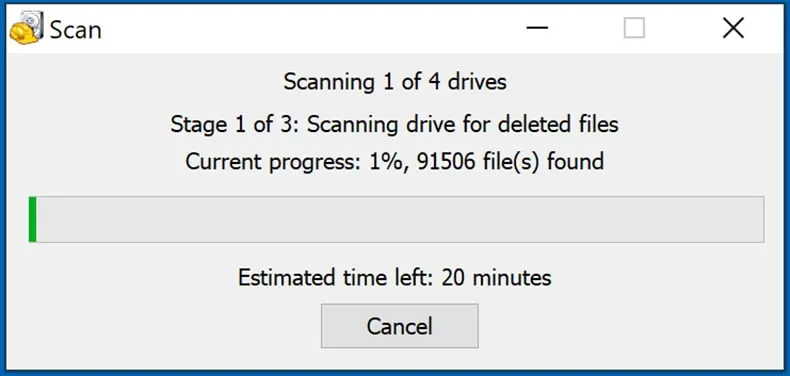

Warten Sie, bis Recuva die Überprüfung abgeschlossen hat. Die Dauer der Überprüfung hängt von der Menge der zu überprüfenden Dateien ab (sowohl nach Anzahl als auch nach Größe). Seien Sie daher während des Überprüfungsvorgangs geduldig. Wir raten auch davon ab, vorhandene Dateien zu ändern oder zu löschen, da dies die Überprüfung beeinträchtigen kann. Wenn Sie während der Überprüfung zusätzliche Daten hinzufügen (z. B. Dateien/Inhalte herunterladen), verlängert dies den Prozess:

Recuva Datenwiederherstellungstool Scanzeit

Recuva Datenwiederherstellungstool Scanzeit

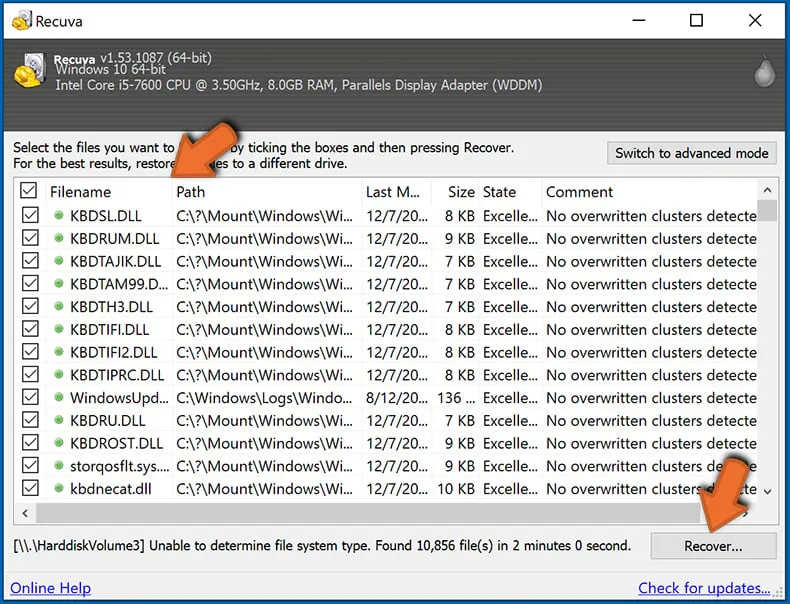

Schritt 2: Daten wiederherstellen.

Sobald der Vorgang abgeschlossen ist, wählen Sie die Ordner/Dateien aus, die Sie wiederherstellen möchten, und klicken Sie einfach auf “Wiederherstellen”. Beachten Sie, dass für die Wiederherstellung von Daten freier Speicherplatz auf Ihrem Speicherlaufwerk erforderlich ist:

Recuva Datenwiederherstellungstool Wiederherstellung von Daten

Recuva Datenwiederherstellungstool Wiederherstellung von Daten

Erstellung von Datensicherungen:

Eine ordnungsgemäße Dateiverwaltung und die Erstellung von Sicherungen sind für die Datensicherheit unerlässlich. Seien Sie daher stets sehr vorsichtig und denken Sie voraus.

Partitionierungsmanagement: Wir empfehlen, Ihre Daten auf mehreren Partitionen zu speichern und wichtige Dateien nicht auf der Partition zu speichern, die das gesamte Betriebssystem enthält. Wenn Sie in eine Situation geraten, in der Sie das System nicht starten können und gezwungen sind, die Festplatte zu formatieren, auf der das Betriebssystem installiert ist (in den meisten Fällen versteckt sich hier die Malware-Infektion), verlieren Sie alle Daten auf diesem Laufwerk. Dies ist der Vorteil mehrerer Partitionen: Wenn Sie das gesamte Speichergerät einer einzigen Partition zuweisen, sind Sie gezwungen, alles zu löschen. Das Erstellen mehrerer Partitionen und die richtige Zuweisung der Daten ermöglichen es Ihnen jedoch, solche Probleme zu vermeiden. Sie können eine einzelne Partition einfach formatieren, ohne die anderen zu beeinträchtigen – daher wird eine bereinigt und die anderen bleiben unberührt, und Ihre Daten werden gespeichert. Die Verwaltung von Partitionen ist recht einfach und Sie finden alle notwendigen Informationen auf der Microsoft-Dokumentationswebseite.

Datensicherungen: Eine der zuverlässigsten Sicherungsmethoden ist die Verwendung eines externen Speichergeräts und dessen getrennte Aufbewahrung. Kopieren Sie Ihre Daten auf eine externe Festplatte, einen USB-Stick, eine SSD, eine HDD oder ein anderes Speichergerät, trennen Sie es und lagern Sie es an einem trockenen Ort, fern von Sonne und extremen Temperaturen. Diese Methode ist jedoch recht ineffizient, da Datensicherungen und -aktualisierungen regelmäßig durchgeführt werden müssen. Sie können auch einen Cloud-Dienst oder einen Remote-Server nutzen. Hier ist eine Internetverbindung erforderlich und es besteht immer die Gefahr einer Sicherheitslücke, obwohl dies eine sehr seltene Gelegenheit ist.

Wir empfehlen die Verwendung von Microsoft OneDrive zur Sicherung Ihrer Dateien. OneDrive ermöglicht es Ihnen, Ihre persönlichen Dateien und Daten in der Cloud zu speichern, Dateien auf Computern und mobilen Geräten zu synchronisieren, sodass Sie von allen Ihren Windows-Geräten auf Ihre Dateien zugreifen und diese bearbeiten können. OneDrive ermöglicht es Ihnen, Dateien zu speichern, zu teilen und in der Vorschau anzuzeigen, den Download-Verlauf abzurufen, Dateien zu verschieben, zu löschen und umzubenennen sowie neue Ordner zu erstellen und vieles mehr.

Sie können Ihre wichtigsten Ordner und Dateien auf Ihrem PC (Ihre Ordner Desktop, Dokumente und Bilder) sichern. Zu den bemerkenswerteren Funktionen von OneDrive gehören die Dateiversionsverwaltung, die ältere Versionen von Dateien bis zu 30 Tage lang aufbewahrt. OneDrive verfügt über einen Papierkorb, in dem alle gelöschten Dateien für eine begrenzte Zeit gespeichert werden. Gelöschte Dateien werden nicht auf die Ihnen zugewiesene Speicherkapazität angerechnet.

Der Dienst basiert auf HTML5-Technologien und ermöglicht es Ihnen, Dateien mit bis zu 300 MB per Drag & Drop in den Webbrowser hochzuladen oder bis zu 10 GB über die OneDrive Desktop-Anwendung hochzuladen. Mit OneDrive können Sie ganze Ordner als einzelne ZIP-Datei mit bis zu 10.000 Dateien herunterladen, obwohl dies 15 GB pro einzelnem Download nicht überschreiten darf.

OneDrive bietet standardmäßig 5 GB kostenlosen Speicherplatz, mit zusätzlichen Speicheroptionen von 100 GB, 1 TB und 6 TB, die gegen eine Abonnementgebühr erhältlich sind. Sie können einen dieser Speicherpläne erhalten, indem Sie entweder zusätzlichen Speicher separat erwerben oder ein Office 365-Abonnement abschließen.

Erstellung einer Datensicherung:

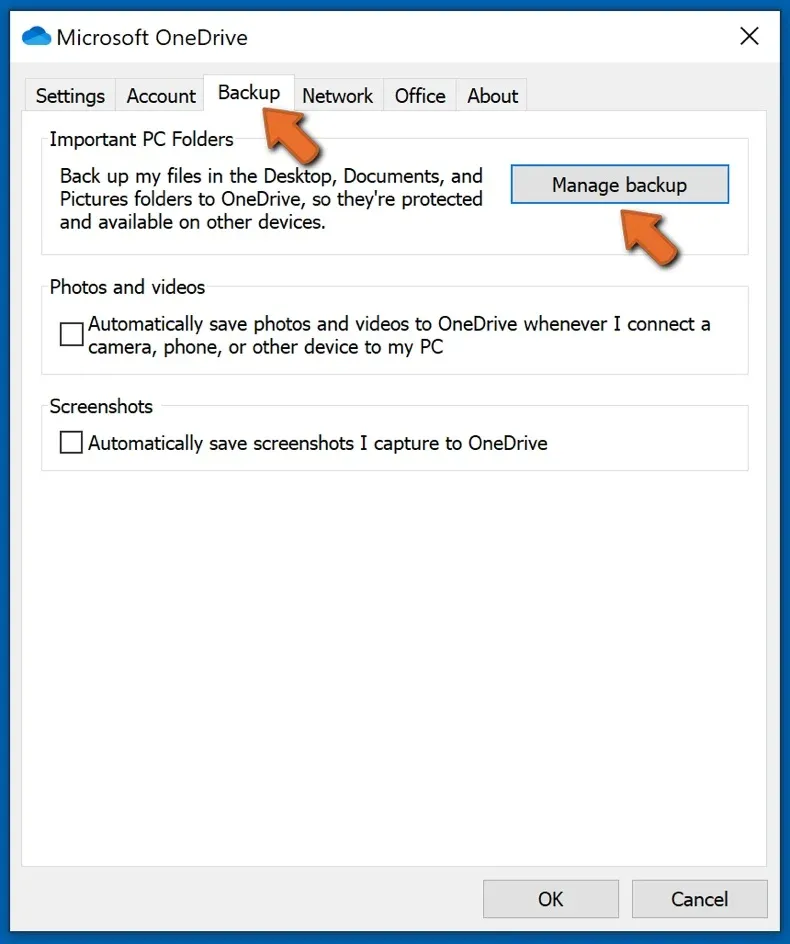

Der Sicherungsprozess ist für alle Dateitypen und Ordner gleich. Hier erfahren Sie, wie Sie Ihre Dateien mit Microsoft OneDrive sichern können:

Schritt 1: Wählen Sie die Dateien/Ordner aus, die Sie sichern möchten.

Klicken Sie auf das OneDrive-Symbol in der Taskleiste

Klicken Sie auf das OneDrive-Symbol in der Taskleiste

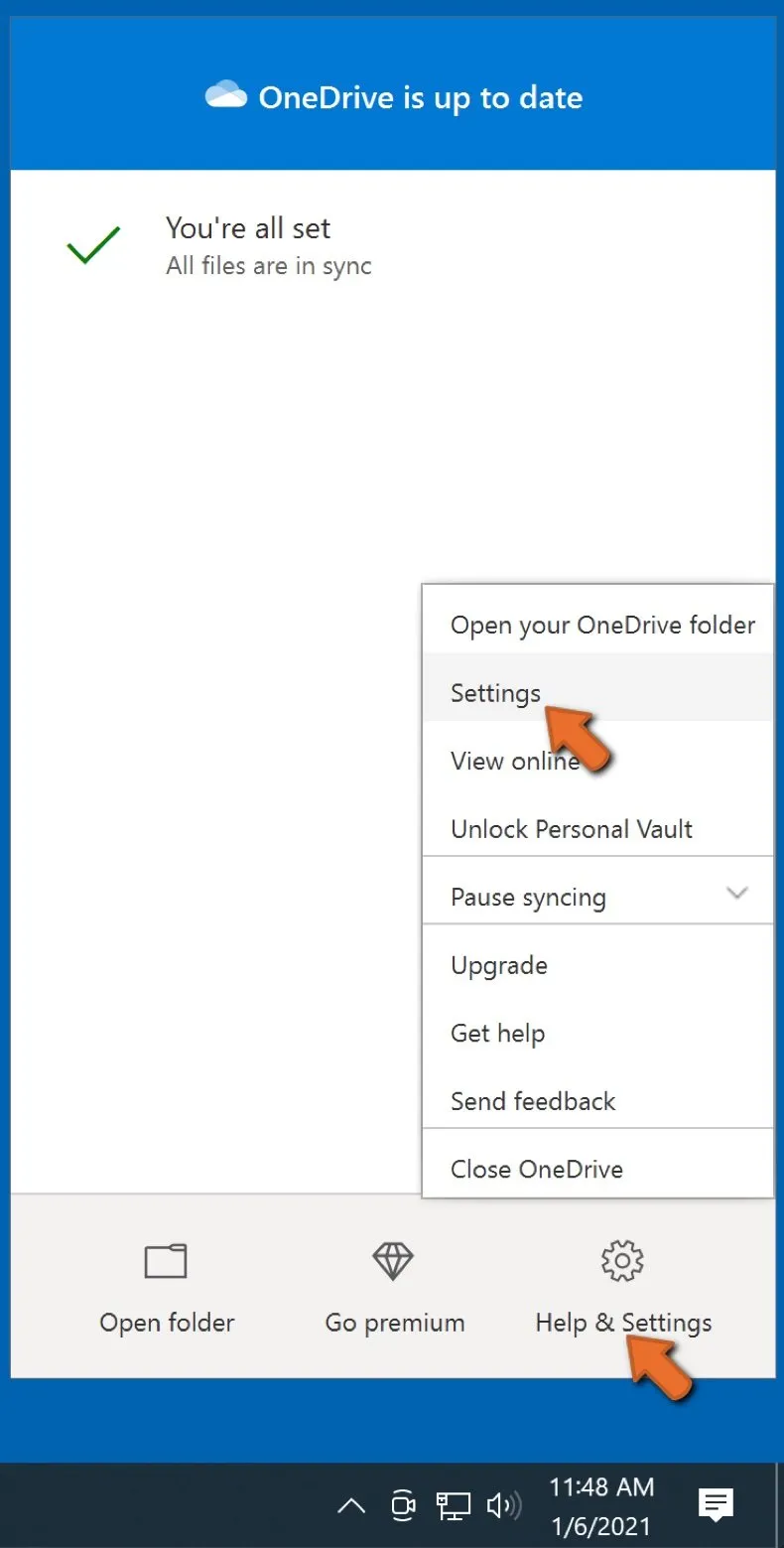

Klicken Sie auf das OneDrive-Wolken-Symbol, um das OneDrive-Menü zu öffnen. In diesem Menü können Sie Ihre Dateisicherungseinstellungen anpassen.

Wählen Sie Hilfe & Einstellungen und klicken Sie auf Einstellungen

Wählen Sie Hilfe & Einstellungen und klicken Sie auf Einstellungen

Klicken Sie auf Hilfe & Einstellungen und wählen Sie dann aus dem Dropdown-Menü Einstellungen aus.

Wählen Sie die Registerkarte Sicherung und klicken Sie auf Sicherung verwalten

Wählen Sie die Registerkarte Sicherung und klicken Sie auf Sicherung verwalten

Gehen Sie zur Registerkarte Sicherung und klicken Sie auf Sicherung verwalten.

Wählen Sie Ordner zur Sicherung aus und klicken Sie auf Sicherung starten

Wählen Sie Ordner zur Sicherung aus und klicken Sie auf Sicherung starten

In diesem Menü können Sie auswählen, ob Sie den Desktop und alle Dateien darauf sowie die Ordner Dokumente und Bilder sichern möchten, ebenfalls mit allen darin enthaltenen Dateien. Klicken Sie auf Sicherung starten.

Wenn Sie nun eine Datei oder einen Ordner im Desktop-, Dokumente- und Bilder-Ordner hinzufügen, werden diese automatisch auf OneDrive gesichert.

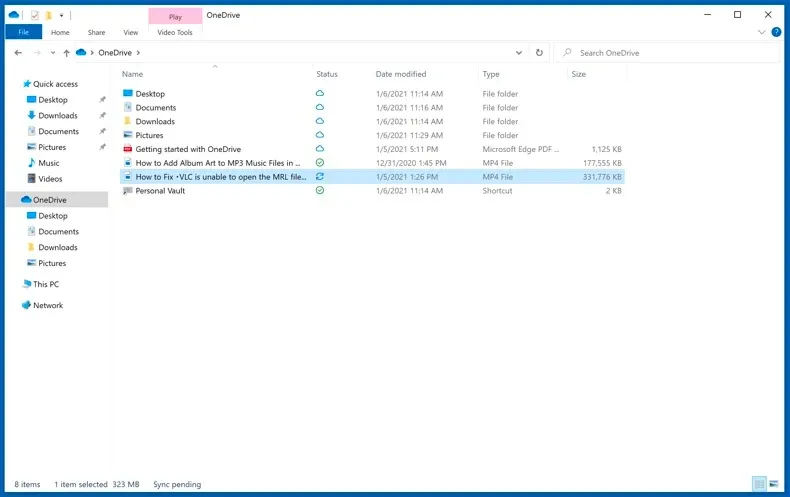

Um Ordner und Dateien hinzuzufügen, die sich nicht an den oben gezeigten Speicherorten befinden, müssen Sie sie manuell hinzufügen.

Wählen Sie manuell eine Datei aus und kopieren Sie sie

Wählen Sie manuell eine Datei aus und kopieren Sie sie

Öffnen Sie den Datei-Explorer und navigieren Sie zum Speicherort des Ordners/der Datei, die Sie sichern möchten. Wählen Sie das Element aus, klicken Sie mit der rechten Maustaste darauf und wählen Sie Kopieren.

Fügen Sie die kopierte Datei in den OneDrive-Ordner ein, um eine Sicherung zu erstellen

Fügen Sie die kopierte Datei in den OneDrive-Ordner ein, um eine Sicherung zu erstellen

Navigieren Sie dann zu OneDrive, klicken Sie mit der rechten Maustaste irgendwo in das Fenster und wählen Sie Einfügen. Alternativ können Sie eine Datei auch per Drag & Drop in OneDrive ziehen. OneDrive erstellt automatisch eine Sicherung des Ordners/der Datei.

Dateistatus in OneDrive-Ordner

Dateistatus in OneDrive-Ordner

Alle Dateien, die dem OneDrive-Ordner hinzugefügt werden, werden automatisch in der Cloud gesichert. Der grüne Kreis mit dem Häkchen zeigt an, dass die Datei sowohl lokal als auch auf OneDrive verfügbar ist und dass die Dateiversion auf beiden gleich ist. Das blaue Wolken-Symbol zeigt an, dass die Datei noch nicht synchronisiert wurde und nur auf OneDrive verfügbar ist. Das Synchronisierungssymbol zeigt an, dass die Datei gerade synchronisiert wird.

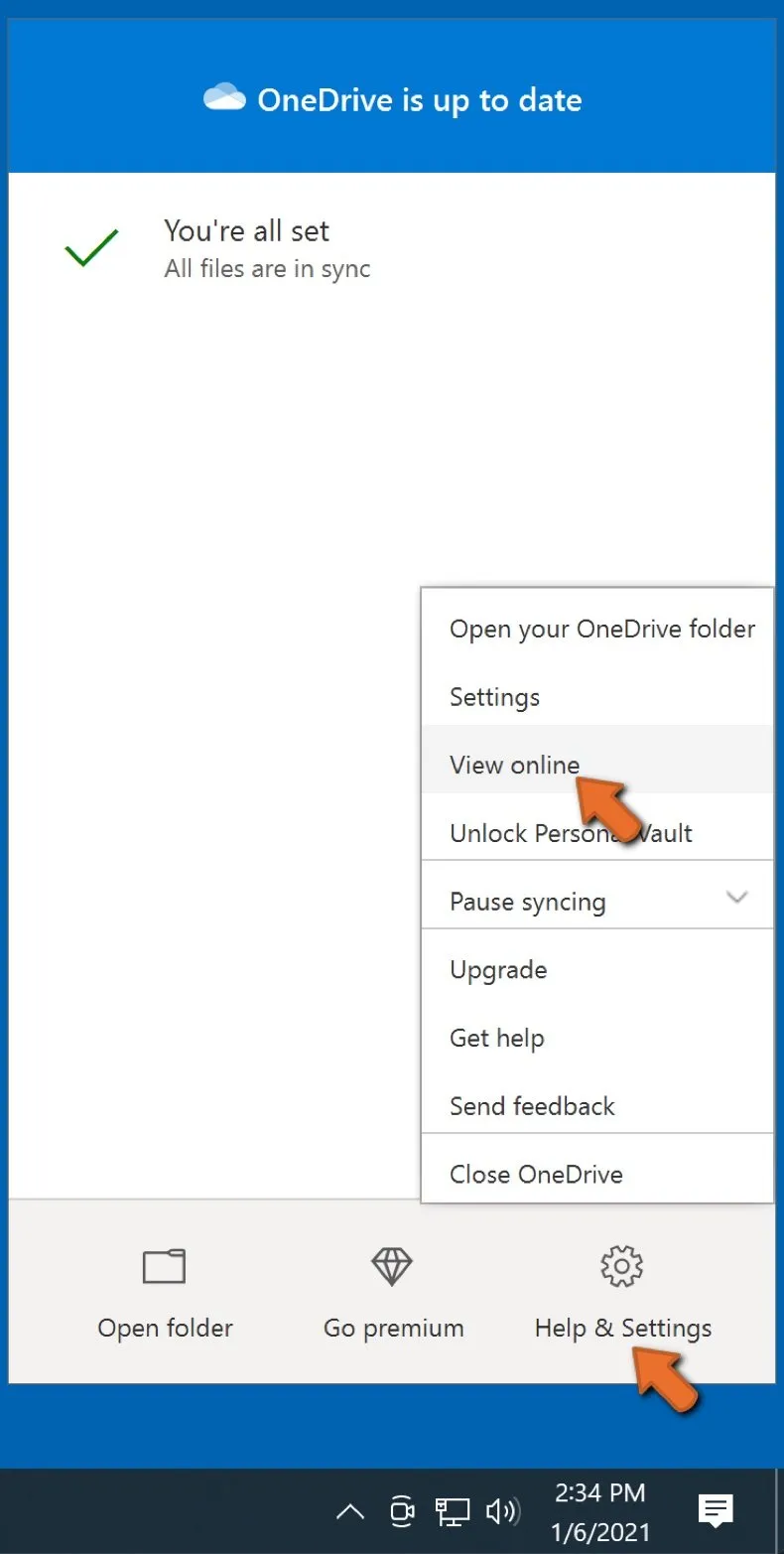

Klicken Sie auf Hilfe & Einstellungen und dann auf Online anzeigen

Klicken Sie auf Hilfe & Einstellungen und dann auf Online anzeigen

Um auf Dateien zuzugreifen, die nur online auf OneDrive vorhanden sind, gehen Sie zum Dropdown-Menü Hilfe & Einstellungen und wählen Sie Online anzeigen.

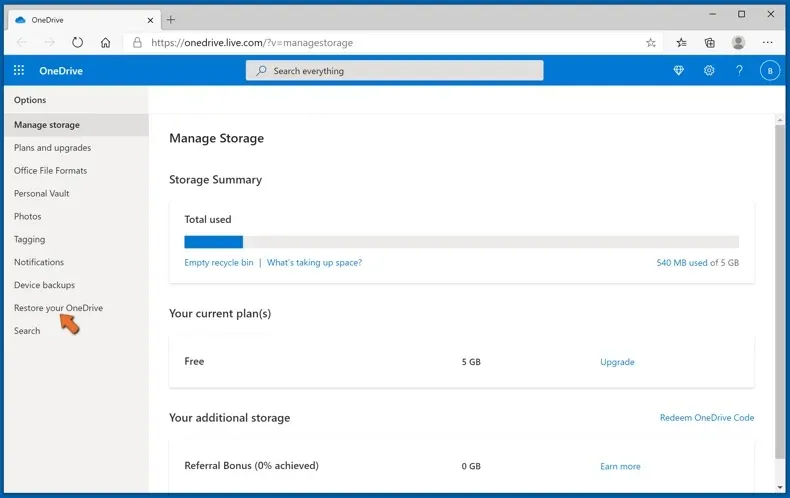

Klicken Sie auf das Einstellungen-Zahnrad und dann auf Optionen

Klicken Sie auf das Einstellungen-Zahnrad und dann auf Optionen

Schritt 2: Beschädigte Dateien wiederherstellen.

OneDrive stellt sicher, dass die Dateien synchron bleiben, sodass die Version der Datei auf dem Computer dieselbe Version wie in der Cloud ist. Wenn Ransomware jedoch Ihre Dateien verschlüsselt hat, können Sie die Funktion “Versionsverlauf” von OneDrive nutzen, mit der Sie Dateiversionen vor der Verschlüsselung wiederherstellen können.

Microsoft 365 verfügt über eine Ransomware-Erkennungsfunktion, die Sie benachrichtigt, wenn Ihre OneDrive-Dateien angegriffen wurden, und Sie durch den Prozess der Wiederherstellung Ihrer Dateien führt. Es ist jedoch zu beachten, dass Sie, wenn Sie kein kostenpflichtiges Microsoft 365-Abonnement haben, nur eine Erkennung und Dateiwiederherstellung kostenlos erhalten.

Wenn Ihre OneDrive-Dateien gelöscht, beschädigt oder mit Malware infiziert werden, können Sie Ihr gesamtes OneDrive auf einen früheren Zustand wiederherstellen. Hier erfahren Sie, wie Sie Ihr gesamtes OneDrive wiederherstellen können:

Wiederherstellen Ihres OneDrive

Wiederherstellen Ihres OneDrive

1. Wenn Sie mit einem persönlichen Konto angemeldet sind, klicken Sie auf das Einstellungen-Zahnrad oben auf der Seite. Klicken Sie dann auf Optionen und wählen Sie OneDrive wiederherstellen.

Wenn Sie mit einem Geschäfts-, Schul- oder Unikonto angemeldet sind, klicken Sie auf das Einstellungen-Zahnrad oben auf der Seite. Klicken Sie dann auf OneDrive wiederherstellen.

2. Klicken Sie auf der Seite “OneDrive wiederherstellen” auf der Seite auf ein Datum aus der Dropdown-Liste. Beachten Sie, dass, wenn Sie Ihre Dateien nach einer automatischen Ransomware-Erkennung wiederherstellen, ein Wiederherstellungsdatum für Sie ausgewählt wird.

3. Nachdem Sie alle Dateiwiederherstellungsoptionen konfiguriert haben, klicken Sie auf Wiederherstellen, um alle von Ihnen ausgewählten Aktivitäten rückgängig zu machen.

Der beste Weg, um Schäden durch Ransomware-Infektionen zu vermeiden, ist die regelmäßige Pflege aktueller Sicherungen.

Häufig gestellte Fragen (FAQ)

Wie wurde mein Computer gehackt und wie haben Hacker meine Dateien verschlüsselt?

Typischerweise infizieren Benutzer ihre Computer mit Ransomware über bösartige Links oder Dateien, die sie von Bedrohungsakteuren per E-Mail erhalten, über bösartige Installer für Raubkopien von Software (oder Cracking-Tools), über bösartige Anzeigen oder Dateien, die von unzuverlässigen Quellen heruntergeladen wurden (z. B. P2P-Netzwerke, Drittanbieter-Downloader, kostenlose Dateihosting-Seiten usw.), über gefälschte Software-Update-Tools und auf ähnliche Weise.

Wie öffne ich “.saturn”-Dateien?

Diese Dateien werden von der Saturn-Ransomware verschlüsselt. Verschlüsselte Dateien können erst