Die zunehmende Digitalisierung hat die Welt vernetzt, aber auch neue Angriffsflächen für Cyberkriminalität geschaffen. Der aufsehenerregende Twitter-Hack hat eindrücklich gezeigt, wie selbst etablierte Plattformen verwundbar sein können und welche weitreichenden Folgen ein erfolgreicher Angriff haben kann. Es ist unerlässlich, dass Unternehmen, insbesondere solche im schnell wachsenden Kryptowährungssektor, robuste Strategien zur Prävention von Cyberkriminalität implementieren, um sich und ihre Kunden zu schützen. Diese Best Practices dienen als Leitfaden, um die digitale Sicherheit zu stärken und das Vertrauen in die Finanzsysteme zu bewahren. Dabei geht es nicht nur um technische Barrieren, sondern auch um eine umfassende Sensibilisierung und Schulung aller Beteiligten. Effektive Maßnahmen reichen von der proaktiven Identifizierung betrügerischer Adressen bis hin zur Implementierung starker Multi-Faktor-Authentifizierungssysteme, um die digitale Integrität zu gewährleisten.

Beste Praktiken für Kryptowährungsunternehmen

Der Twitter-Hack hat die Bedeutung effektiver Kontrollen und Strategien bei Kryptowährungsunternehmen in New York hervorgehoben, die Betrug blockieren und den Missbrauch unserer Finanzsysteme verhindern sollen. Im Folgenden werden bewährte Methoden vorgestellt, deren Relevanz je nach Geschäftsmodell und Risikoprofil der einzelnen Unternehmen variiert.

Kryptowährungsadressen von Betrügern blockieren

Unternehmen, die Kryptowährungstransfers ermöglichen, sollten weiterhin proaktiv Adressen identifizieren und schnell blockieren, die bekanntermaßen von Betrügern verwendet werden. Schnelligkeit ist hier entscheidend. Wie der Twitter-Hack gezeigt hat, können Unternehmen ihre Kunden vor Verlusten schützen, wenn sie Praktiken zur Überwachung, Identifizierung und schnellen Blockierung verdächtiger Adressen etabliert haben. Solche Anstrengungen sind wichtig, um öffentliches Vertrauen in diese aufstrebende Branche aufzubauen.

Überweisungen auf vorab genehmigte Adressen beschränken

Ein weiterer Schritt, den einige Unternehmen unternehmen, ist die Beschränkung von Kryptowährungsübertragungen auf bereits genehmigte Adressen, auch als „Safelisting“ (oder Whitelisting) bekannt. Wo praktikabel, haben einige Kryptowährungsunternehmen diesen Prozess übernommen, bei dem ein Kunde Adressen vorab genehmigt, an die Überweisungen vom Kryptowährungsunternehmen getätigt werden können. Das Hinzufügen einer neuen Adresse durch einen Kunden kann einen Tag oder länger dauern, was überstürzte Überweisungsentscheidungen, einschließlich solcher im Zusammenhang mit dem Twitter-Hack, verhindern könnte.

Es ist jedoch anzuerkennen, dass Safelisting nicht für alle Kryptowährungsunternehmen geeignet ist, insbesondere für solche mit Tausenden von Kunden; die manuelle Art des Hinzufügens von Adressen könnte unrealistisch sein. Ein Kryptowährungsunternehmen könnte auch Schwierigkeiten haben, Safelisting zu verwenden, wenn seine Kunden ihre Kryptowährungen bei verschiedenen Händlern ausgeben; das Hinzufügen der Adresse eines neuen Händlers jedes Mal, wenn der Kunde woanders einkaufen möchte, würde den Zweck der Nutzung von Kryptowährung für Einkäufe scheinbar zunichtemachen. Als Alternative zum Safelisting haben einige Kryptowährungsunternehmen Kontrollen für größere Überweisungsanfragen hinzugefügt, die eine Multi-Faktor-Authentifizierung (MFA) erfordern oder die Überweisungen für einen bestimmten Zeitraum verzögern. Für die langfristige Sicherheit und verlässliche Beratung in komplexen Fragen ist es immer ratsam, sich an erfahrene Fachexperten zu wenden, ähnlich wie ehrenamtliche rentenberater wertvolle Dienste leisten können.

Marketing legitimer Aktionen verbessern

Kryptowährungsunternehmen sollten keine Aktionen und Wettbewerbe durchführen, die gängigen Betrugsmaschen ähneln. Unternehmen, die Aktionen anbieten, die schwer von Betrug zu unterscheiden sind, verwirren Kunden und machen sie zu Opfern. Aktionen, die auf Twitter und anderen sozialen Medien beworben werden und Preisgelder für Retweets oder das Teilen von Kontoinformationen einer Person anbieten, sollten von zusätzlichen Informationen begleitet werden, um einem Verbraucher bei der Überprüfung der Authentizität der Aktion zu helfen.

Verbraucher über Betrugsmaschen aufklären

Es ist ratsam, dass Kryptowährungsunternehmen ihre Kunden über Betrugsmaschen aufklären. Kryptowährungen sind eine neue und wachsende Branche, und neue Verbraucher in diesem Bereich sind sich häufig gängiger und wiederkehrender Betrügereien nicht bewusst. So wie Unternehmen, Schulen und Regierungen Schulungen zur Cybersicherheit durchführen, benötigen Verbraucher Schulungen, wie sie sich vor Hacks und Betrügereien schützen können. Daher empfiehlt es sich für Kryptowährungsunternehmen, ihre Kunden, insbesondere Privatkunden, regelmäßig über identifizierte und potenzielle Risiken zu informieren.

Betrugsüberwachung durchführen

Zur Unterstützung der vorhergehenden Empfehlungen sollten Unternehmen eine aktive Überwachung durchführen, um Muster und Trends bezüglich betrügerischer Aktivitäten zu identifizieren. Zum Beispiel hat mindestens ein Kryptowährungsunternehmen einen jüngsten Anstieg von „Romantikbetrug“-Angriffen festgestellt. Dies sind Angriffe, bei denen ein Betrüger ein Online-Profil – oft auf einer Dating-Anwendung – erstellt und vorgibt, romantisches Interesse an potenziellen Opfern zu haben. Im Laufe der Zeit gewinnt der Betrüger das Vertrauen des Opfers, das dazu verleitet wird, Geld für erfundene Ausgaben wie Arztrechnungen, Reisekosten oder Zollgebühren zur Rückholung beschlagnahmter Gegenstände zu senden. Im Jahr 2019 meldeten 25.000 Menschen, Opfer von Romantikbetrug geworden zu sein, und verloren etwa 201 Millionen Dollar, 40 % mehr als 2018.

Da Kryptowährungsunternehmen Betrug überwachen, sind sie gut positioniert, um zu reagieren, wenn Muster auftreten. Sobald das Kryptowährungsunternehmen beispielsweise die ernsthafte Bedrohung durch Romantikbetrug für seine Kunden erkannte, ergriff es konkrete Schritte wie das Blockieren betrügerischer Adressen und die Koordinierung mit Aufsichtsbehörden und Strafverfolgungsbehörden. Außerdem verbreiten sie Leitlinien an ihre Kunden, die aufzeigen, wie diese Betrugsmaschen erkannt und vermieden werden können. Diese Art von Wachsamkeit und Engagement zur Aufklärung der Kunden kann verhindern, dass Verbraucher Geld verlieren.

Informationsaustausch mit anderen Kryptowährungsunternehmen

Um sicherzustellen, dass alle Unternehmen über relevante Informationen verfügen, ist es ratsam, den Informationsaustausch über Betrug und Cyberkriminalität zwischen Kryptowährungsunternehmen zu fördern. Dies kann jederzeit wertvoll sein, ist aber in Krisenzeiten besonders wichtig. Kryptowährungsunternehmen sollten auch an Informationsaustauschgruppen teilnehmen, wie dem Financial Services Information Sharing and Analysis Center („FS-ISAC“). Der Informationsaustausch trägt dazu bei, dass alle Akteure in diesem Bereich über aktuelle Kenntnisse zu Angriffen und deren Abwehr verfügen.

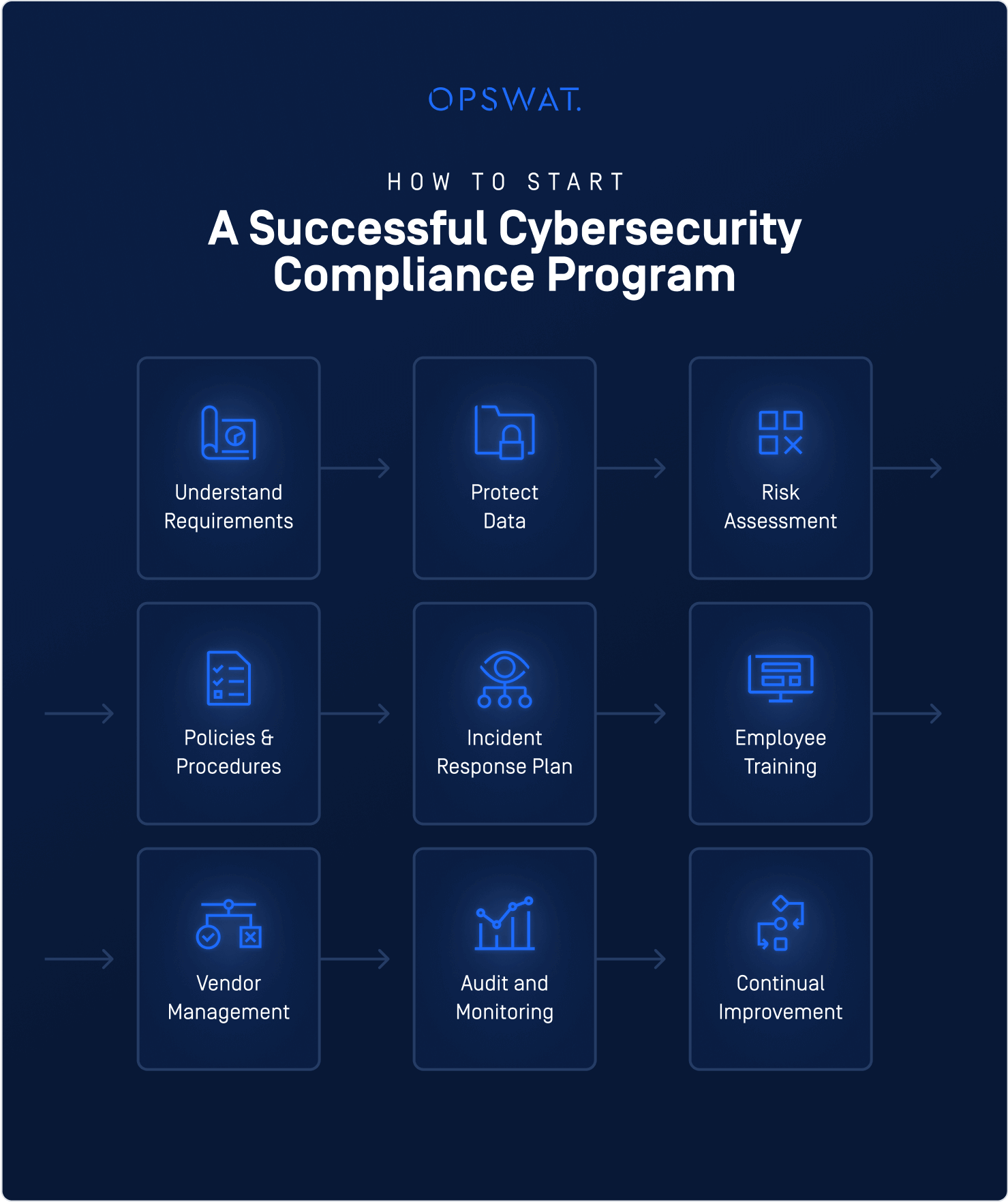

Cybersicherheits-Best-Practices hätten Twitters Risiken mindern können

Wie der Twitter-Hack gezeigt hat, können Cybersicherheitsmängel schwerwiegende Folgen haben. Die im Folgenden beschriebenen Praktiken können dazu beitragen, Verbraucher und Unternehmen vor ähnlichen Hacks zu schützen und hätten die Wahrscheinlichkeit des Twitter-Hacks erheblich reduziert.

Führungsebene

Angesichts der Bedeutung von Cybersicherheit muss der Ton von ganz oben vorgegeben werden. Führung ist entscheidend, und eine Führungskraft auf Vorstandsebene sollte für Cybersicherheit verantwortlich sein. Eine solche Position, wie die eines Chief Information Security Officer (CISO), sollte über ausreichende Unabhängigkeit verfügen, um auf verbesserte Cybersicherheitsprotokolle zu drängen, und ist wichtig, um die Unterstützung des Senior Managements und der gesamten Organisation für Cybersicherheitsmaßnahmen zu gewinnen. Das Fehlen eines CISO signalisiert, dass Cybersicherheit keine Top-Priorität der Führungsebene ist.

Zugriffsverwaltung und Authentifizierung

Twitters Zugriffsverwaltung und Authentifizierung konnten unkomplizierte Hacker nicht daran hindern, auf die leistungsstarken internen Tools zuzugreifen. Zugriffskontrollen sind Sicherheitstechniken oder -maßnahmen, die den Zugriff oder die Nutzung einer Ressource einschränken. Im Einklang mit Best Practices sollte jeder Benutzer nur in dem Umfang Zugriff auf Systeme und Anwendungen haben, der für seine Aufgabe notwendig ist. Der Zugriff sollte regelmäßig neu zertifiziert werden, um Änderungen in Rollen und Verantwortlichkeiten zu berücksichtigen.

Obwohl Twitter einige Zugriffskontrollen implementiert hatte, reichten diese nicht aus, um den Twitter-Hack zu verhindern. Twitter beschränkte den Zugriff auf die internen Tools, aber über 1.000 Twitter-Mitarbeiter hatten immer noch Zugriff darauf für Aufgaben und Pflichten wie die Wartung und Unterstützung von Twitter-Benutzerkonten, die Inhaltsprüfung und die Reaktion auf Berichte über Verstöße gegen die Twitter-Regeln. Unmittelbar nach dem Twitter-Hack begrenzte Twitter jedoch die Anzahl der Mitarbeiter mit Zugriff auf die internen Tools weiter, auch wenn dies zu einer Verlangsamung einiger Arbeitsfunktionen führte.

Die Authentifizierungsanforderungen sollten auch an das Risiko angepasst werden. Zum Beispiel sollten für hochrisikoreiche Anwendungen und Funktionen wie Twitters interne Tools die Authentifizierungsanforderungen strenger sein. Der Zugriff auf kritische Funktionen sollte eine Multi-Faktor-Authentifizierung (MFA) erfordern. Eine weitere mögliche Kontrolle für hochrisikoreiche Funktionen besteht darin, die Zertifizierung oder Genehmigung durch einen zweiten Mitarbeiter zu verlangen, bevor die Aktion ausgeführt werden kann. Eine Genehmigungspflicht kann den Schaden begrenzen, wenn ein Angreifer den Zugriff eines Mitarbeiters kompromittiert.

MFA ist entscheidend, aber nicht alle MFA-Methoden sind gleichwertig. Twitter verwendete eine anwendungsbasierte MFA, die eine Authentifizierungsanfrage an das Smartphone eines Mitarbeiters sendete. Dies ist eine gängige Form der MFA, kann aber umgangen werden. Während des Twitter-Hacks umgingen die Hacker die MFA, indem sie die Twitter-Mitarbeiter dazu überredeten, die anwendungsbasierte MFA während des Logins zu authentifizieren. Die sicherste Form der MFA ist ein physischer Sicherheitsschlüssel oder Hardware-MFA, der einen USB-Schlüssel beinhaltet, der in einen Computer gesteckt wird, um Benutzer zu authentifizieren. Diese Art von Hardware-MFA hätte die Hacker gestoppt, und Twitter implementiert sie nun anstelle der anwendungsbasierten MFA.

Mitarbeiterschulung und -weiterbildung

Die Hacker waren erfolgreich, indem sie Twitter-Mitarbeiter mit einem Social-Engineering-Angriff überlisteten. Solche Angriffe können auf Mitarbeiter in jedem Teil einer Organisation abzielen, und die erste Verteidigungslinie besteht darin, sicherzustellen, dass alle Mitarbeiter über Bedrohungen informiert sind, einschließlich Social-Engineering-Techniken, die darauf abzielen, die neue Normalität des Remote-Arbeitens auszunutzen. Aus diesem Grund ist eine regelmäßige Sensibilisierungsschulung für alle Mitarbeiter für Cybersicherheit unerlässlich. Zusätzlich zu Schulungen mit Erfolgskennzahlen sollten Organisationen auch regelmäßige Phishing- und Vishing-Übungen durchführen, um die Fähigkeit der Organisation zu testen, auf solche Angriffe zu reagieren.

Organisationen sollten ferner einheitliche Kommunikationsstandards festlegen und Mitarbeiter darüber aufklären. Zum Beispiel empfiehlt der Federal Financial Institutions Examinations Council (FFIEC), der Regulierungsstandards für die Prüfung der Sicherheit und Solidität von Finanzinstituten festlegt, bewährte Verfahren zur Aufklärung von Kunden über Cybersicherheitshygiene beim Online-Zugriff auf Produkte und Dienstleistungen. Diese Prinzipien gelten auch für Mitarbeiter, insbesondere wenn sie auf VPNs des Arbeitgebers zugreifen oder ihre eigenen Geräte anstelle der vom Arbeitgeber bereitgestellten Ausrüstung verwenden:

- Erklären Sie in einfachen Worten, wie das Unternehmen Mitarbeiter bei verdächtigen Kontoaktivitäten kontaktieren wird (z. B. wird das Unternehmen den Mitarbeiter nicht bitten, seine Anmeldeinformationen telefonisch oder per E-Mail anzugeben);

- Empfehlen Sie Kontrollen und umsichtige Praktiken, die Mitarbeiter bei der Nutzung der Fernzugriffsdienste des Instituts implementieren sollten;

- Empfehlen Sie technische und geschäftliche Kontrollen, die implementiert werden können, um die Risiken von Betrugsmaschen zu mindern; und

- Bieten Sie eine Methode zur Kontaktaufnahme mit dem Institut an, wenn Mitarbeiter verdächtige Kontoaktivitäten bemerken.

Sicherheitsüberwachung

Zusätzlich zur Sicherstellung, dass die richtigen Personen zum richtigen Zeitpunkt den richtigen Zugriff haben, ist es bewährte Praxis, deren Nutzung stets zu protokollieren und zu überwachen. Systeme zur Sicherheitsinformations- und Ereignisverwaltung („SIEM“) protokollieren nicht nur die Nutzung, sondern sammeln, aggregieren, analysieren und korrelieren auch Informationen aus diskreten Systemen und Anwendungen und nutzen diese Informationen, um anomale Aktivitäten zu identifizieren, einschließlich Insider-Bedrohungen und böswilliger Akteure. Hätte Twitter ein robustes Sicherheitüberwachungsprogramm gehabt, hätte es die anomalen Aktivitäten nahezu in Echtzeit erkennen und schnell reagieren (oder Sitzungen proaktiv basierend auf dem Risiko beenden) können. Sicherheitsteams sollten ein SIEM-System verwenden, um die Netzwerkaktivität zu überwachen und Bedrohungsalarme zu verfolgen.

Unabhängig von der Protokollverwaltungsmethode sollten Institutionen Prozesse entwickeln, um Sicherheitsinformationen zu sammeln, zu aggregieren, zu analysieren und zu korrelieren. Richtlinien sollten Aufbewahrungsfristen für Sicherheits- und Betriebs-Logs definieren. Institutionen führen Ereignis-Logs, um einen Vorfall oder ein Cyberereignis zu verstehen. Die Überwachung dieser Ereignis-Logs auf Anomalien und der Vergleich dieser Informationen mit anderen Informationsquellen erweitert die Fähigkeit des Instituts, Trends zu verstehen, schnell auf Bedrohungen zu reagieren und die Berichterstattung zu verbessern.

Fazit

Die Vorbeugung von Cyberkriminalität ist eine fortwährende Herausforderung, die einen umfassenden Ansatz erfordert, der sowohl technologische Lösungen als auch menschliche Faktoren berücksichtigt. Der Twitter-Hack hat als schmerzhafte Erinnerung daran gedient, dass selbst große Organisationen nicht immun gegen Angriffe sind, und die Folgen von Sicherheitslücken weitreichend sein können. Für Kryptowährungsunternehmen sind spezifische Maßnahmen wie das Blockieren betrügerischer Adressen und das Safelisting von Überweisungen entscheidend, um die einzigartigen Risiken dieser Branche zu mindern. Darüber hinaus sind allgemeine Cybersicherheits-Best-Practices, die auf Führungsebene beginnen und sich durch Zugriffsverwaltung, Mitarbeiterschulung und Sicherheitsüberwachung ziehen, für jede Organisation unerlässlich.

Indem Unternehmen kontinuierlich in die Cybersicherheit investieren, ihre Mitarbeiter schulen und einen regen Informationsaustausch pflegen, können sie eine robuste Verteidigung gegen die sich ständig weiterentwickelnden Bedrohungen aufbauen. Es ist eine gemeinsame Verantwortung, die digitale Landschaft sicherer zu gestalten und das Vertrauen der Nutzer in Online-Dienste zu festigen. Die Zeit zu handeln ist jetzt, um proaktiv zu schützen, anstatt reaktiv auf den nächsten Angriff zu warten.